國內首個智慧裝置安全報告發布 攝像頭最不安全

智慧裝置正在成為新的安全威脅,一份研究報告指出,如果不採取有效措施,智慧裝置的安全漏洞將會以每年超過20%的速度增長。

11月27日,360安全大腦釋出了國內首個智慧裝置安全報告,這份名為《典型IoT裝置網路安全分析報告》從智慧攝像機、電視盒子、智慧印表機等家庭及辦公場景下最常見的IoT裝置入手,進行了50餘個品牌近200種不同機型產品的抽樣檢測與分析,並圍繞廠商安全服務水平、使用者安全意識、IoT安全趨勢等維度,系統分析了典型IoT裝置的安全問題。

報告顯示了嚴峻的IoT安全現狀,指出一些常見漏洞可輕易導致IoT裝置喪失控制權,任人擺佈。這些與使用者“朝夕相處”的IoT裝置將帶來更嚴重的安全威脅,而智慧攝像頭首當其衝,成為“最不安全”的智慧裝置。

此外。報告還預計,如果不採取有效措施提高IoT裝置安全性,2019年,與IoT裝置相關的漏洞將以28.6%的速度增長,安全形勢不容樂觀。

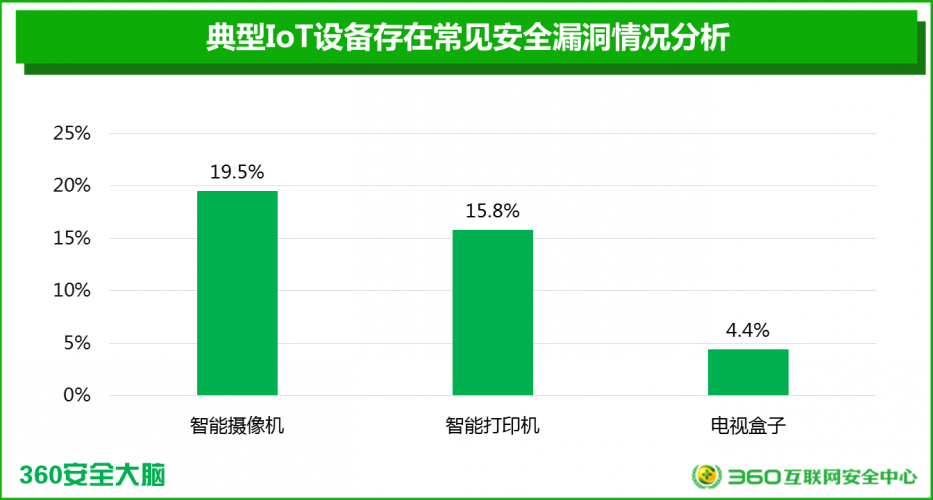

智慧攝像頭最危險:近五分之一存在漏洞

該報告研究物件為IoT裝置危害最大,也最為普遍的三大類安全漏洞:遠端弱口令漏洞、預置後門漏洞和敏感資訊洩露漏洞在不同智慧裝置上的分佈情況。

檢測顯示,8.4%的受檢裝置存在遠端弱口令漏洞,是影響最廣泛的漏洞,弱口令極易被破解,繼而導致裝置喪失控制權,危害後果嚴重。

目前的智慧裝置遠端操作已經是“標配”,比如利用手機檢視家中智慧攝像機的畫面、網頁管理印表機等裝置、上傳下載檔案等。

所謂遠端弱口令,即使用的遠端服務只設置了簡單密碼,比如admin、password、12345678等常見字母、數字組合,以及個人姓名、生日、電話號碼、身份證號等。

報告顯示,19.5%的智慧攝像機存在上述常見安全漏洞,是三類裝置中最“危險”的IoT裝置。而在智慧攝像機存在的漏洞中,遠端弱口令漏洞佔比最高,為91.7%。這一漏洞發生在智慧攝像頭上,可能導致攝像頭變“偷窺狂”,洩露使用者隱私。

此外,智慧印表機存在的漏洞中,遠端弱口令漏洞佔比最大,為95.8%。在企業的日常工作場景中,遠端傳輸檔案進行列印是再熟悉不過的行為。如果印表機管理員疏於修改印表機出廠設定的遠端服務弱口令,可能引發商業機密的洩露,帶來不可估量的損失。

在電視盒子暴露的漏洞中,敏感資訊洩露漏洞佔比高達92.7%,遠超其他型別漏洞。該漏洞主要由敏感資料儲存未加密、採用明文傳輸等原因導致。利用這些漏洞,攻擊者能遠端檢視使用者電視裝置播放的節目列表、歷史記錄,甚至造成使用者的視訊網站賬號密碼洩露。

報告強調,除這三大類漏洞外,不同的IoT裝置中還存在更大比例的其他類漏洞,整體安全情況不容小覷。

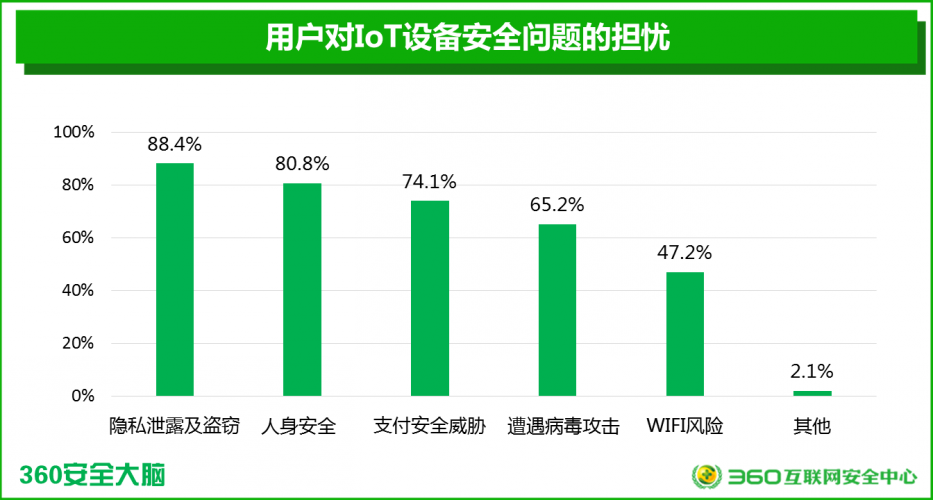

使用者最擔憂隱私洩露、人身財產安全

360安全大腦對IoT裝置使用者的調研顯示,提升生活便捷程度、享受科技體驗、守護家庭安全為使用者購買IoT裝置的三大原因。但是,使用者對IoT裝置的擔憂,也同樣來源於安全方面。

調研資料顯示,使用者對IoT裝置最擔憂的安全問題是隱私洩露及盜竊,其次是人身安全、支付安全、病毒攻擊和WIFI風險。使用者所擔心的這些方面,也是IoT裝置目前被詬病最多的威脅。

根據調研,只有36.0%的網友表示,從未遭遇過IoT裝置安全問題。4.5%的使用者表示經常被各種安全問題轟炸,飽受叨擾;18.1%的使用者表示曾遭遇過安全問題,雖然加強了防護,但仍然防不勝防;另外高達40.1%的使用者表示,不知道是否曾遭遇過智慧硬體安全問題,但個人資訊可能已經被洩露了。

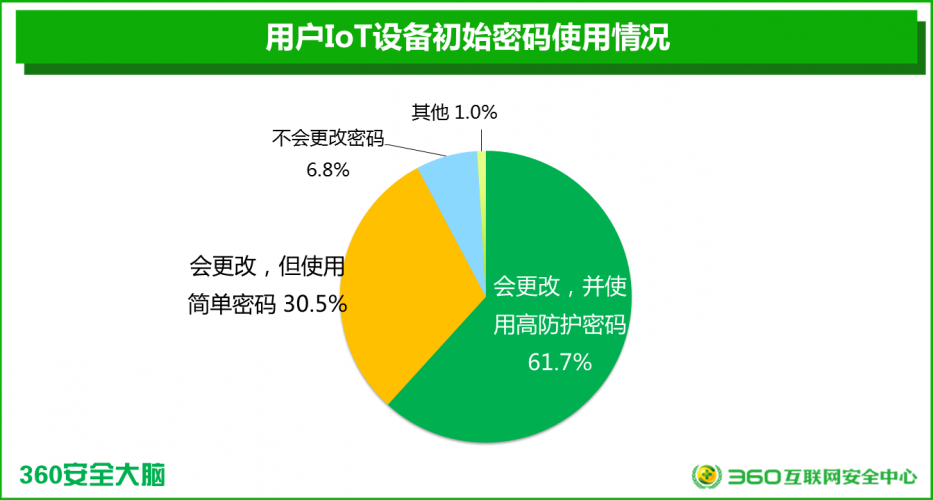

除了IoT裝置本身的漏洞,使用者的忽視以及不安全使用,也是造成IoT裝置安全問題的重要因素。使用者的不安全使用行為包含不修改預設密碼、設定弱密碼、不升級打補丁、安裝過多外掛等。

密碼方面,使用者使用弱密碼或使用預設密碼,是重要的安全隱患之一。360安全大腦通過對使用者的調研顯示,61.7%的使用者會修改密碼並設定高防護密碼,而30.5%的使用者會使用弱密碼,還有6.8%的使用者根本不去修改密碼。

定期升級系統或給漏洞打補丁,是確保IoT裝置安全性的重要舉措。360安全大腦對使用者的調研顯示,大部分使用者會及時升級、打補丁,分別佔比49.3%和63.0%;0.9%的使用者不去修補漏洞,7.5%的使用者不去升級網路埠;其餘則是大部分會、偶爾會。也就是說,使用者的安全意識仍然不夠高。

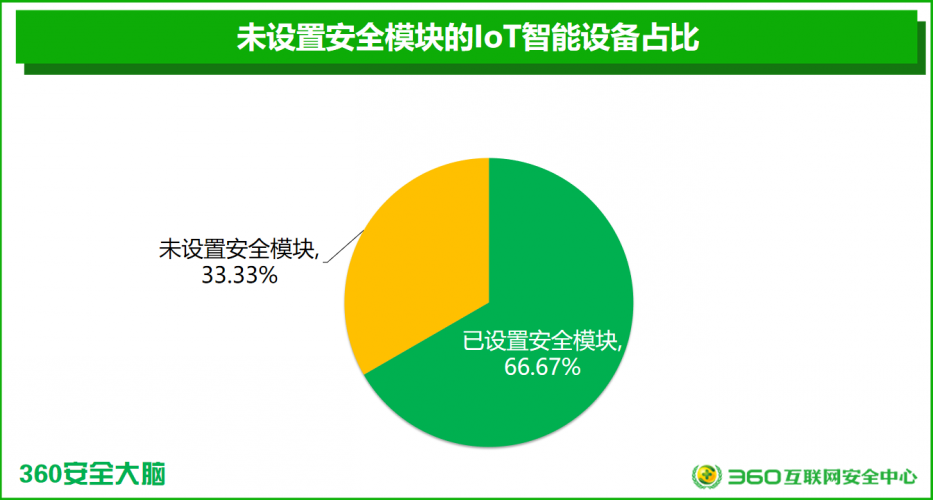

廠商是第一責任人,三成廠商不考慮安全問題

廠商是守衛IoT安全的第一道關口,其能否為IoT裝置設定安全模組、高強度的出廠密碼,及時修復漏洞,都關係著IoT裝置的安全。

然而,報告通過對流行IoT裝置製造商的抽樣調查發現,有66.7%的廠商會為部分IoT產品設定安全模組,另有33.3%的廠商則在設計IoT產品時完全不考慮安全問題,不設定安全模組。這種情況在中小廠商和初創廠商中更為普遍。

此外,廠商能否為IoT裝置設定高強度的出廠密碼,關乎IoT裝置安全。360安全大腦監測資料顯示,在進行抽樣調查的IoT裝置中,出廠設定弱密碼的裝置數量佔比高達64.4%,存在較高的被暴力破解風險,危及使用者隱私。

約三分之二的廠商,未能在接到第三方報告後,三個月內修復系統漏洞。除安全意識不足的因素外,在IoT行業,很多廠商由硬體廠商轉型而來,其軟體和安全技術相對欠成熟,這也可能帶來“不修復或延遲修復”情況。

對此,360安全大腦給出6項安全建議:產品上市前應與專業安全產商、安全機構合作,進行充分的安全檢測;建立和健全產品更新機制,產品投入市場後定期更新維護產品,提供完備的使用者服務;產品在設計時,就應置入安全模組,在整體產品設計架構中充分考慮安全性;使用開源軟體開發的系統,應該在使用之前進行原始碼安全檢測;密切關注CNVD、補天等第三方漏洞平臺的安全通報,第一時間發現相關安全漏洞並修復;產品設計弱口令修改提醒功能,向用戶警示安全風險,督促使用者儘快修改初始密碼。

2019年IoT裝置相關漏洞增長率逾28% ,遠超整體漏洞增長率

美國國家資訊保安漏洞庫披露的近5年的漏洞資料顯示,與IoT裝置相關的漏洞增長率遠高於漏洞整體增長率。

以2017年為例,全網安全漏洞增長率為18.3%,但IoT裝置的漏洞增長率高達33%,高於全網漏洞增長率14.7%。

360安全大腦根據2017年與2018年的資料保守預測,如果不採取有效措施提高IoT裝置安全性,2019年,與IoT裝置相關的漏洞將以28.6%的速度增長,安全形勢不容樂觀。

近些年,IoT安全事件頻發。

2016年10月發生的美國斷網事件,實際上就是由一個名為Mirai的僵屍網路控制全球89萬個IoT裝置(主要是智慧攝像機),對美國DNS解析服務商Dyn發動DDoS攻擊所引起的。這一事件大大改變了人們對IoT安全的認知:物聯網裝置、智慧家居的安全漏洞原來不僅僅是會威脅個人隱私,只要數量足夠多,也會威脅國家安全。

2017年3月,Spiral Toys旗下的CloudPets系列動物填充玩具遭遇資料洩露,涉及玩具錄音、MongoDB洩露的資料、220萬賬戶語音資訊等;今年8月,美敦力公司(Medtronic)心臟起搏器被曝出安全漏洞,攻擊者可以遠端操控心臟起搏器,直接危及使用者生命安全。

不僅如此,自2017年下半年以來,挖礦木馬的流行也擴散到了IoT領域,大量的IoT裝置被黑客批量掃描控制,進行挖礦活動。只要聯網的IoT裝置存在遠端漏洞,都有可能被攻擊者所控制。而如智慧電視、電視盒子等網路裝置的安全漏洞,也使攻擊者有可能通過遠端攻擊竊取和監控使用者上網資訊,甚至盜取使用者上網帳號。