HTTPS劫匪木馬捲土重來,新聞娛樂購物網站均遭殃!

近年來,國內各大網站逐漸升級為HTTPS加密連線、甚至是全站HTTPS,以防止網站被篡改劫持、使用者資料被監聽等,在很大程度上提升了網站的安全性。但是一向被認為"安全可靠"的HTTPS安全傳輸協議也不是萬能的,如果在客戶端出現木馬,也可被輕易劫持!

近期360網際網路安全中心監測到一款專門劫持https的木馬又開始活躍,在2017年,360曾曝光過該病毒團伙,之後該團伙有所收斂,最近他們重出江湖,又開始大肆傳播;資料顯示:HTTPS劫匪木馬主要用於劫持控制的域名之一的網路訪問請求,近日頂峰單日超過190萬次。

傳播方式主要通過"小電影"網站,以及廣告位誘導使用者安裝,劫持多達48個主流站點,木馬更新了匯入其簽發的證書,新增了15個域名,簽發域名達到48個:

匯入的證書及證書資訊截圖

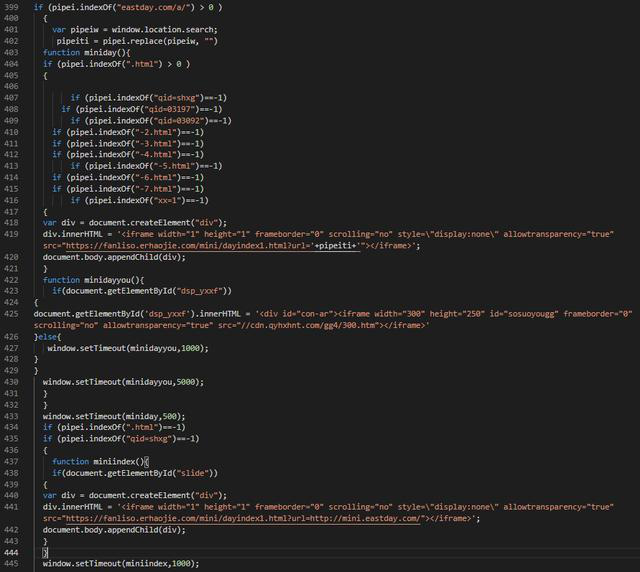

符合域名規則的js檔案請求,在js檔案的尾部都會被插入用於劫持的js檔案: hxxp://ssl.erhaojie.com/ssl/ba.js

Kangle Web後臺看到的迴應控制配置的劫持資訊

劫持客戶端新聞彈窗:

由於近年來軟體彈mini新聞窗的風靡,軟體作者也是新增了對mini窗頁面的劫持,多個軟體的mini窗均被劫持到帶其推廣ID的東方頭條mini頁面(https://mini.eastday.com/?qid=shxg, https://hot.eastday.com/mini065)

除上面介紹的兩個惡意功能外,木馬還能夠:

1、微博賬號刷粉

2、劫持京東網頁二維碼

3、訪問購物、導航、搜尋等網站時,自動跳轉帶有作者推廣號的網址。

4、對訪問的網站插入浮窗廣告。

5、 替換掉原來網頁中的廣告內容。

6、在搜尋引擎的結果中插入廣告。

由於這個惡意軟體本身劫持功能做的不夠精細,還會造成使用者在訪問網路時出現各種故障,比如:騰訊遊戲的相關網站被劫持後,驗證碼輸入視窗被跳轉到東方頭條網站,導致使用者無法正常登入WeGame,如下圖所示:

HTTPS的普及,很大程度上提升了網站的安全性,但HTTPS並不是萬能的,也存在多種劫持和攻擊的手段。近期更是有多款木馬開始講攻擊目標鎖定在https的站點上。現在絕大部分登入認證,支付過程等涉及使用者敏感資訊的操作均已經全部使用HTTPS的連線解決,針對HTTPS的劫持攻擊,對使用者的威脅也更大。使用者和廠商也應格外注意此型別攻擊。

數安時代GDCA在此提醒使用者:警惕釣魚網站,謹慎輸入個人資訊甚至支付,避免上當受騙。當網站SSL證書過期或者無效,警告會顯示在使用者瀏覽器,以提示當前登入網站的安全證書無效,或不受信任的CA機構頒發的SSL證書。使用者應該退出瀏覽或檢查網站的真實性。在提供登入認證或帳戶等任何個人資訊之前,使用者應養成認真檢查位址列中證書資訊的習慣。

數安時代GDCA在此提醒企業網站:

1、及時通過數安時代GDCA安裝SSL證書!SSL證書除了保護使用者資訊保安、防止使用者誤進釣魚假冒網站以外,還能讓使用者有信心訪問網站。相對於HTTP協議的明文傳輸,HTTPS能最大程度上防止黑客的入侵,建議企業網站使用更高階的OVSSL證書或者更高階的EV SSL證書還可以在網址欄顯示企業資訊,讓使用者更信任的同時還可以提升企業品牌形象增加企業的營業額。

2、選擇知名品牌的SSL證書。市面上SSL證書繁多,但是很多證書存在通用性不佳,不受瀏覽器相容等問題,國際知名品牌Symantec 、Globalsign、GeoTrust就通用於99.99%的瀏覽器,還可以進行惡意程式碼掃描,大大的減少了黑客劫持的風險,為網站健康多加了一把鎖。

3、選擇具有公信力的CA機構!當商戶申請SSL證書時,通常會要求商戶提交身份資質檔案(如企業營業執照等),經過CA機構人工稽核後才能頒發。而CA機構的選擇至關重要的一點是CA機構的實力與服務品質,市場信譽度和口碑是選擇CA機構的必備條件。