新的Novidade漏洞利用工具包目標瞄準家用和SOHO路由器

趨勢科技的研究人員於本週二(12月11日)釋出訊息稱,他們已經發現了一種新的漏洞利用工具包(Exploit Kit,EK),並將其命名為“Novidade”。它通過跨站點請求偽造(CSRF)來篡改家用或SOHO路由器的域名系統(DNS)設定,進而針對受害者的移動裝置或PC發起攻擊。

DNS的功能是將網站的域名解析為實際的IP址,當用戶在瀏覽器中輸入一個域名之後,這個域名請求首先會被髮送到DNS伺服器,並被解析為對應的IP地址,然後使用者才能連線上對應的網站。

通過將目標路由器的原始DNS設定篡改為惡意伺服器的設定,攻擊者可以執行域欺騙(pharming)攻擊——當用戶通過連線到該路由器的任何一臺裝置輸入一個域名之後,這個域名將被解析為惡意IP地址,從而將使用者重定向到一個由攻擊者設定的惡意網站。

研究人員表示,他們最初是在2017年8月份發現了第一個Novidade樣本,隨後還發現了另外兩個不同的版本。雖然其中一個版本在近期的GhostDNS惡意軟體活動中得到了使用,但研究人員認為Novidade並不侷限於單個活動,因為它同時也被發現出現在了其他不同的活動中。這種情況表明,Novidade要麼是被最初的攻擊者出售給了其他的網路犯罪團伙,要麼是原始碼遭到了洩露,從而導致其他的網路犯罪團伙能夠使用它或建立自己的自定義版本。

研究人員還表示,他們最初發現的大多數活動都旨在利用網路釣魚攻擊來獲取巴西使用者的銀行憑證,但他們最近在其他國家/地區也觀察到了類似的活動。這可能來源於兩種情況:要麼是最初的攻擊者擴大了他們的目標區域,要麼是其他網路犯罪團伙也開始了對Novidade的使用。

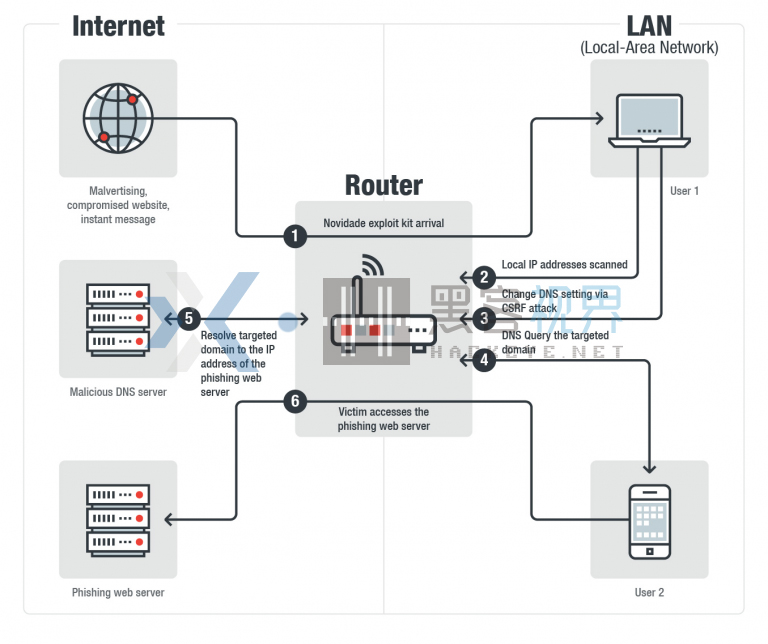

感染鏈

圖1. Novidade感染鏈

研究人員發現,攻擊者利用了多種渠道來投遞Novidade,包括惡意廣告、遭入侵的網站,以及即時通訊軟體。一旦受害者接收並點選了指向Novidade的連結,著陸頁將首先處理由Java Image函式生成的幾個HTTP請求,這些請求將被髮送到一個預設的本地IP地址列表(這些IP地址通常由路由器使用)。如果連線成功建立,Novidade將查詢檢測到的IP地址,以下載對應的exploit payload(編碼)。然後,Novidade將利用下載的exploit payload來嘗試攻擊所有檢測到的IP地址。接下來,它會使用一個預設的使用者名稱和密碼組合來進行路由器登入嘗試,然後執行CSRF攻擊,以便對原始的DNS伺服器IP地址篡改為攻擊者的DNS伺服器IP地址。一旦路由器被攻破,所有連線到它的裝置都容易受到域欺騙攻擊。

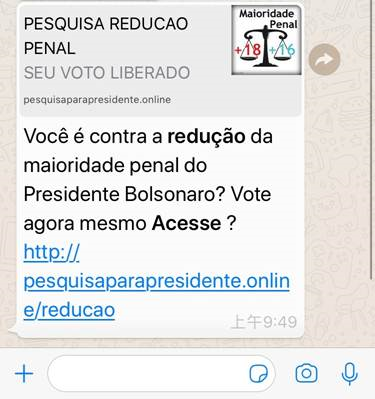

圖2. 一個通過即時通訊軟體來投遞Novidade的示例

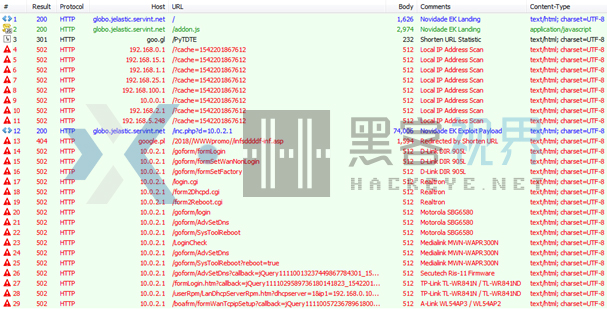

通過下面的這個示例,我們可以很清楚地看到攻擊者是如何利用Novidade來執行域欺騙攻擊的。在這個示例中,使用者試圖連線到一個銀行網站。然而,惡意DNS伺服器會將使用者輸入的域名解析為一個託管虛假銀行網站的IP地址。

圖3. Novidade攻擊的流量示例

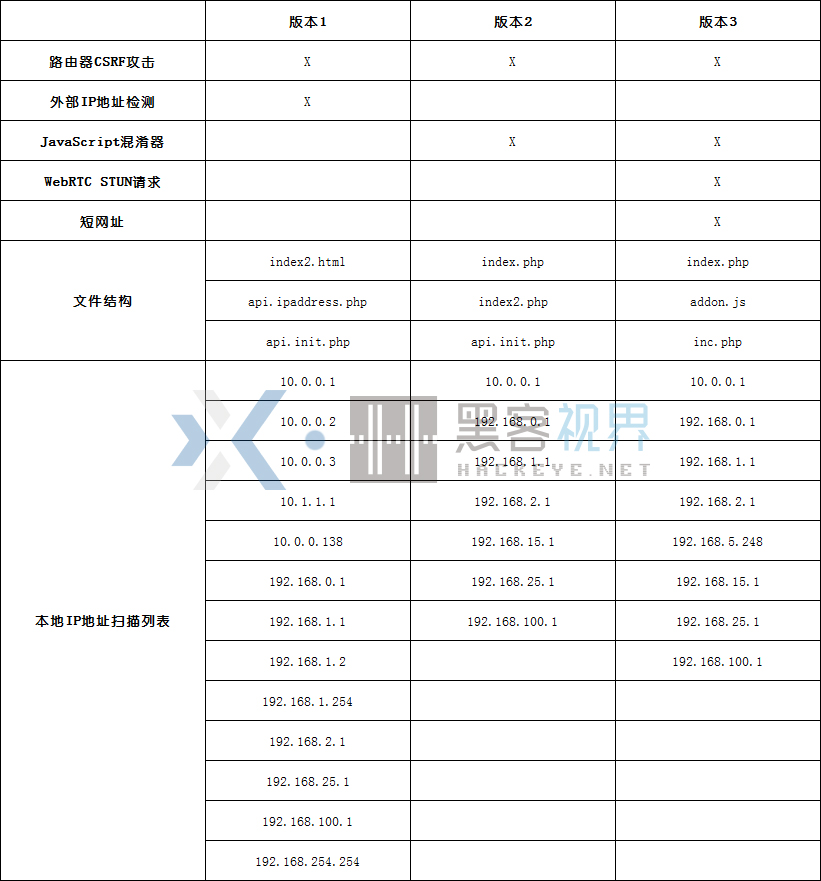

三個版本

研究人員表示,他們一共發現了Novidade的三個版本,它們都採用了上述相同的攻擊方法。但與最初的版本相比,較新的版本得到了一些改進。第一個版本發現於2017年8月份,它在早期活動中被使用得最多。第二個版本具有類似的程式碼結構,攻擊者還為它添加了一個Java混淆器,以使著陸頁看起來不同,具體取決於要攻擊的目標。需要指出的是,GhostDNS惡意軟體的Java子模組實際上就是Novidade漏洞利用工具包的第二版。第三個版本保留了Java混淆器,但著陸頁的程式碼得到了改進。另外,攻擊者還為它添加了一個新功能——通過向執行WebRTC的STUN伺服器發出請求來檢索受害者的本地IP地址,而這種技術實際上在很早以前就已經被一些漏洞利用工具包所採用。另外,第三個版本還允許攻擊者在其著陸頁上嵌入一個短網址,但該連結並非用於重定向,而是用於跟蹤攻擊統計資料。

對於目前的活動而言,Novidade的第二版和第三版都在被使用。

表1.三個Novidade版本的對比

下面的列表展示的是可能受影響的路由器型號(非完整),基於我們對惡意程式碼、網路流量和已釋出的PoC程式碼的分析。值得注意的是,Netlab 360在今年9月份發表的有關GhostDNS惡意軟體的博文中就已經提供了一些受影響的路由器型號。

- Link WL54AP3 / WL54AP2 (CVE-2008-6823)

- D-Link DSL-2740R

- D-Link DIR 905L

- Medialink MWN-WAPR300 (CVE-2015-5996)

- Motorola SBG6580

- Realtron

- Roteador GWR-120

- Secutech RiS-11/RiS-22/RiS-33 (CVE-2018-10080)

- TP-Link TL-WR340G / TL-WR340GD

- TP-Link WR1043ND V1 (CVE-2013-2645)

回顧Novidade活動

研究人員表示,他們發現了一些使用Novidade來攻擊路由器的活動。其中大多數針對的都是巴西使用者,通過惡意攻擊來竊取銀行資訊。通過嵌入在Novidade中用來跟蹤攻擊統計資料的短網址,研究人員發現,自3月份以來最大的一起活動已經投遞該漏洞工具包2400萬次。在9月份和10月份,研究人員還發現了另外兩起利用不同渠道來投遞Novidade的活動。

9月份的活動利用了即時通訊軟體,以有關2018巴西總統大選的訊息作為誘餌。惡意頁面看上去很像是一份普通的調查問卷,但實際上被注入了Novidade。這起攻擊被證明是十分狡猾的,在受害者填寫調查問卷的同時,Novidade也在攻擊受害者的路由器。並且,受害者還被要求通過即時通訊軟體將調查結果分享給30個人。

一旦路由器被攻破,DNS伺服器將被篡改為144[.]217[.]24[.]233。不幸的是,研究人員表示他們無法確定域欺騙攻擊中的目標域名,因為在他們想要對惡意DNS伺服器進行分析的時候,它已經被關閉了。

圖4.虛假調查問卷頁面

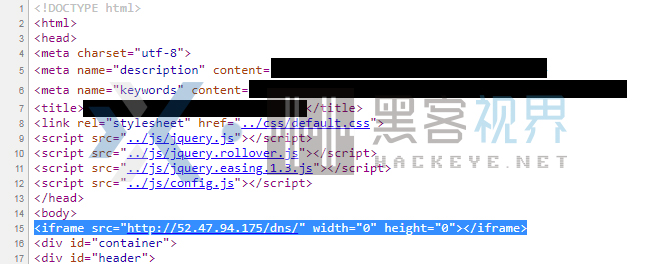

另一起活動開始於2018年10月下旬,在當時有多個遭入侵的網站被注入了一個能夠將訪問者重定向到Novidade的iframe。另外,這起活動並像以前一樣僅侷限於巴西,同樣的注入也發生在其他一些國家/地區的網站上。受感染路由器的DNS設定被篡改為了惡意DNS伺服器108[.]174[.]198[.][177]。每當受害者訪問“google.com”時,它都會將其解析為託管網路釣魚網站的IP地址(107[.]155[.]132[.]183)。受害者只會看到一個社會工程頁面,要求他們下載並安裝某款軟體。由於下載連結已經不再可用,因此研究人員無法驗證軟體的性質。但它很可能是一個惡意軟體或潛在的不受歡迎的應用程式,因為有大量類似的案例被報道過。

圖5.受感染網站的原始碼,其中被注入了一個隱藏iframe,能夠將受害者重定向到Novidade漏洞利用工具包

圖6.虛假軟體下載頁面

建議和最佳實踐

為了防禦類似於Novidade這樣的漏洞利用工具包,趨勢科技的研究人員建議我們應該始終將自己裝置的韌體升級至最新版本。對於閘道器而言,預設使用者名稱和密碼是潛在的安全隱患。因此,為所有使用者帳戶設定強密碼十分重要。另外,研究人員還建議我們應該及時更改路由器的預設IP地址,以及禁用遠端訪問功能,從而在最大程度上降低攻擊者劫持裝置的可能性。最後,我們還被建議應始終使用安全Web連線(HTTPS)來訪問敏感網站,以避免遭受域欺騙攻擊的侵害。