熱門WordPress外掛中的0day漏洞將允許攻擊者接管目標網站

前言

研究人員表示,網路犯罪分子目前正在利用一個熱門WordPress外掛中的安全漏洞來在目標站點中植入後門,並拿到網站的完整控制權。

這個漏洞存在於WordPress外掛-ofollow,noindex" target="_blank">WP GDPR Compliance 之中,而WP GDPR Compliance這款外掛的主要作用是幫助網站管理員讓自己的網站滿足GDPR條例(《通用資料保護條例》)。目前,這款外掛是WordPress外掛庫中最熱門的GDPR主題外掛之一,而且已經有100000+的活躍安裝量了。

大概在三週之前,攻擊者似乎在這個外掛中尋找到了一個安全漏洞,並開始利用這個漏洞來在目標網站中植入後門指令碼。關於被黑網站的初始資料報告 目前已經提交到了另一款外掛的論壇上,但是搞了半天這個外掛原來是攻擊者在第二階段所要用到的攻擊Payload…

WordPress安全團隊在對整個事件進行了分析調查之後發現,攻擊的源頭就是WP GDPR Compliance,而且所有被入侵的網站都安裝並使用了這款外掛。

WordPress團隊也的確在這個外掛的程式碼中發現了幾個安全問題,並且認為這些安全問題就是導致那些報告網站被攻擊的主要原因。目前,WordPress團隊已經將相關外掛從WordPress官方外掛庫中刪除了。

不過,這款外掛又在兩天前重新上線了,因為該外掛的開發者釋出了1.4.3版本 ,並修復了之前存在的安全問題。

攻擊仍在進行時…

Defiant公司 (Wordfence防火牆外掛的開發商)的安全專家表示,雖然這個漏洞在新版本中已經修復了,但是攻擊者目前仍然能夠攻擊那些運行了1.4.2版本以及更老版本WP GDPR Compliance的網站。該公司的分析專家說到,他們目前仍然在監控和檢測利用相關WPGDPR Compliance漏洞的網路攻擊行為。

在這個漏洞的幫助下,攻擊者可以呼叫外掛中的內部函式,然後修改外掛伸直整個WordPress網站系統的配置。

Wordfence團隊還表示,他們目前已經檢測到了兩種不同型別的利用該漏洞來發動的網路攻擊。第一種攻擊場景如下:

1、 攻擊者利用漏洞入侵網站的使用者註冊系統; 2、 攻擊者利用漏洞將新賬號的預設規則修改為“管理員”; 3、 攻擊者註冊一個新賬號,這個賬號在註冊成功後就會自動變成管理員帳號,新賬號預設使用者名稱為“t2trollherten”; 4、 然後把預設使用者角色修改為“訂閱者”; 5、 攻擊者禁用公共使用者註冊功能; 6、 攻擊者登入新建立的“管理員”帳號; 7、 然後開始在網站系統中安裝後門,後門檔案為wp-cache.php;

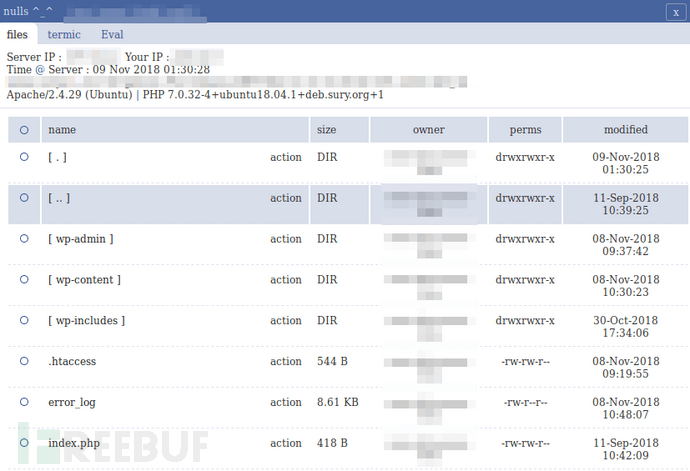

這個後門指令碼包含一個檔案管理器、終端模擬器和一個PHP eval()函式執行工具,Wordfence表示,這種型別的指令碼將允許攻擊者部署任意Payload:

但是,安全研究人員還檢測到了第二種型別的攻擊,這種攻擊技術不需要建立新的管理員帳號,因為賬號建立操作很可能會被目標網站的管理員發現。

毫無疑問,第二種攻擊方式的隱蔽性更強,它會使用WP GDPR Compliance漏洞來在WP-Cron中新增一個新任務,而WP-Cron則是WordPress內建的計劃任務工具。

攻擊者所建立的cron任務會下載並安裝一個大小為2MB的Autocode外掛,接下來,攻擊者會利用這個外掛來向目標站點上傳另一個後門指令碼,即wp-cache.php,但是它又跟我們之前介紹的wp-cache.php不同。

雖然第二種攻擊場景的隱蔽性更強,但實際上,這個0 day漏洞之所以被我們發現,就是因為攻擊者使用了第二種方法來實施攻擊,很諷刺吧?因為在某些網站上,攻擊者完成漏洞利用和攻擊行為之後,無法刪除他們所上傳的Autocode外掛。網站管理員發現了這個莫名其妙出現的外掛之後,必定會有所警覺。一般來說在這種事情發生之後,網站管理員首先會去WordPress論壇上尋求幫助,這也導致了後續針對WP GDPR Compliance外掛的安全調查。

攻擊者正在囤積被黑網站

根據Wordfence團隊的說法,攻擊者到目前為止都沒有對受感染的網站執行任何的攻擊操作。攻擊者現在只是在大量囤積這些受感染的站點,而且Wordfence也沒有看到攻擊者嘗試通過植入的後門來部署任何的惡意軟體。

總結

如果你的網站安裝並使用了WP GDPR Compliance外掛的話,你現在還有時間來更新或者移除這款外掛,然後在移除外掛之後檢查並清理任何後門。

* 參考來源:zdnet ,FB小編Alpha_h4ck編譯,轉載請註明來自FreeBuf.COM