瑞星2018勒索病毒全面分析報告

一、勒索病毒簡介

勒索病毒是黑客通過鎖屏、加密等方式劫持使用者裝置或檔案,並以此敲詐使用者錢財的惡意軟體。黑客利用系統漏洞或通過網路釣魚等方式,向受害電腦或伺服器植入病毒,加密硬碟上的文件乃至整個硬碟,然後向受害者索要數額不等的贖金後才予以解密,如果使用者未在指定時間繳納黑客要求的金額,被鎖檔案將無法恢復。

二、勒索病毒發展史

1 .勒索病毒第一階段:不加密資料,提供贖金解鎖裝置

2008年以前,勒索病毒通常不加密使用者資料,只鎖住使用者裝置,阻止使用者訪問,需提供贖金才能解鎖。期間以LockScreen 家族占主導地位。由於它不加密使用者資料,所以只要清除病毒就不會給使用者造成任何損失。由於這種病毒帶來的危害都能被很好地解決,所以該型別的勒索軟體只是曇花一現,很快便消失了。

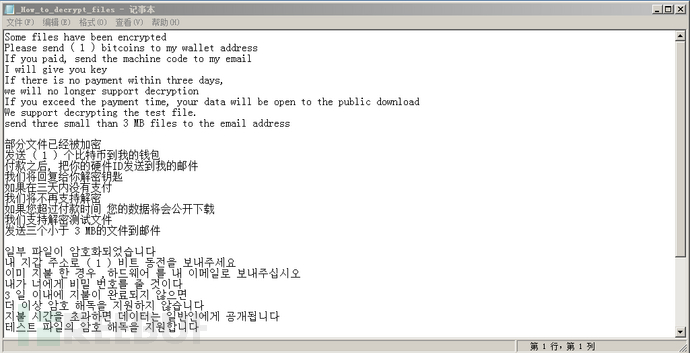

圖:LockScreen勒索截圖

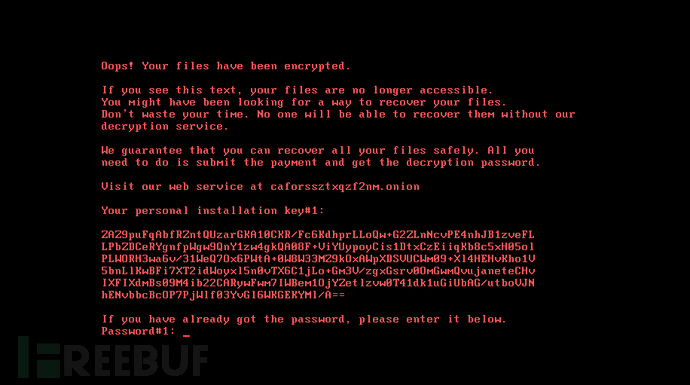

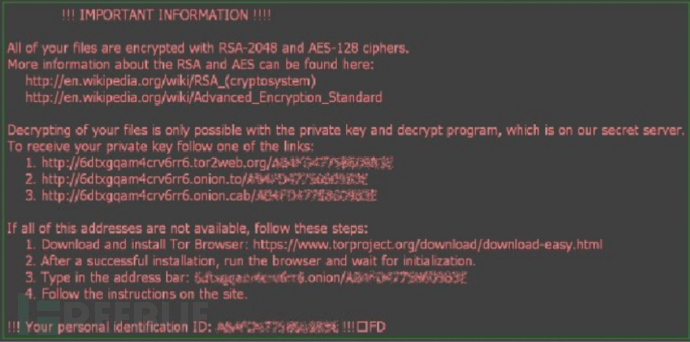

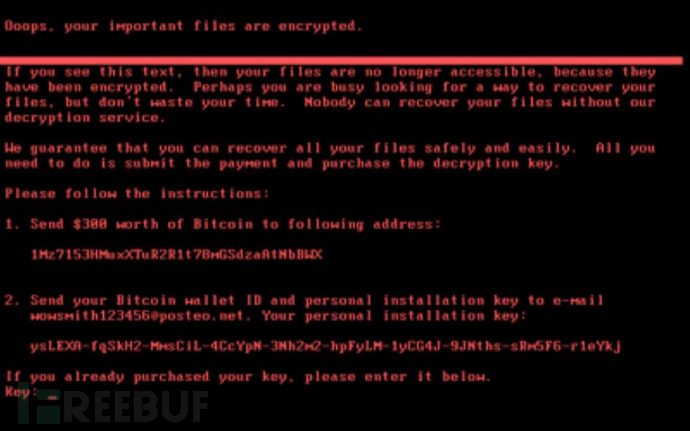

2. 勒索病毒第二階段:加密資料,提供贖金解鎖檔案

2013年,以加密使用者資料為手段勒索贖金的勒索軟體逐漸出現,由於這類勒索軟體採用了一些高強度的對稱和非對稱的加密演算法對使用者檔案加密,在無法獲取私鑰的情況下要對檔案進行解密,以目前的計算水平幾乎是不可能完成的事情。正是因為這一點,該型別的勒索軟體能夠帶來很大利潤,各種家族如雨後春筍般出現,比較著名的有CTB-Locker、TeslaCrypt、Cerber等。

圖:Tesla勒索截圖

3. 勒索病毒第三階段:蠕蟲化傳播,攻擊網路中其它機器

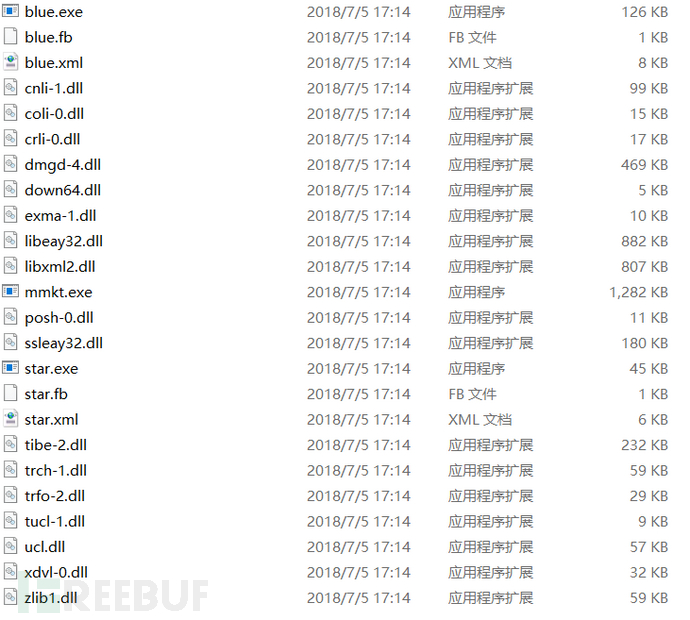

2017年,勒索病毒已經不僅僅滿足於只加密單臺裝置,而是通過漏洞或弱口令等方式攻擊網路中的其它機器, WannaCry就屬於此類勒索軟體,短時間內造成全球大量計算機被加密,其影響延續至今。另一個典型代表Satan勒索病毒,該病毒不僅使用了永恆之藍漏洞傳播,還內建了多種web漏洞的攻擊功能,相比傳統的勒索病毒傳播速度更快。雖然已經被解密,但是此病毒利用的傳播手法卻非常危險。

圖:Satan勒索病毒釋放的永恆之藍攻擊工具包

三、勒索病毒家族種類介紹

瑞星安全專家通過對勒索病毒的傳播速度、感染量、加密手段以及開發門檻選取了10個具有代表性的家族病毒進行分析,幫助使用者更好的瞭解勒索病毒。

1. WannaCry 家族:利用“永恆之藍”漏洞傳播,危害巨大

WannaCry勒索病毒,最早出現在2017年5月,通過永恆之藍漏洞傳播,短時間內對整個網際網路造成非常大的影響。受害者檔案被加上.WNCRY字尾,並彈出勒索視窗,要求支付贖金,才可以解密檔案。由於網路中仍存在不少未打補丁的機器,此病毒至今仍然有非常大的影響。

圖:WannaCry勒索病毒

2. BadRabbit 家族:弱口令攻擊,加密檔案和 MBR

Bad Rabbit勒索病毒,主要通過水坑網站傳播,攻擊者攻陷網站,將勒索病毒植入,偽裝為adobe公司的flash程式圖示,誘導瀏覽網站的使用者下載執行。使用者一旦下載執行,勒索病毒就會加密受害者計算機中的檔案,加密計算機的MBR,並且會使用弱口令攻擊區域網中的其它機器。

圖:BadRabbit勒索病毒

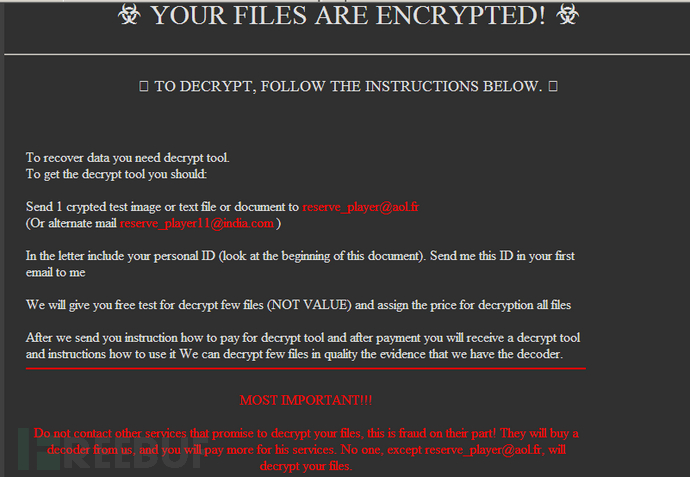

3. GlobeImposter 家族:變種眾多持續更新

GlobeImposter勒索病毒是一種比較活躍的勒索病毒,病毒會加密本地磁碟與共享資料夾的所有檔案,導致系統、資料庫檔案被加密破壞,由於Globelmposter採用RSA演算法加密,因此想要解密檔案需要作者的RSA私鑰,檔案加密後幾乎無法解密,被加密檔案字尾曾用過Techno、DOC、CHAK、FREEMAN、TRUE、RESERVER、ALCO、Dragon444等。

圖:GlobeImposter勒索病毒

4. GandCrab 家族:使用達世幣勒索,更新頻繁

Gandcrab是首個以達世幣(DASH)作為贖金的勒索病毒,此病毒自出現以來持續更新對抗查殺。被加密檔案字尾通常被追加上.CRAB .GDCB .KRAB 等字尾。從新版本勒索宣告上看沒有直接指明贖金型別及金額,而是要求受害使用者使用Tor網路或者Jabber即時通訊軟體獲得下一步行動指令,極大地增加了追蹤難度。

隨著版本的不斷更新,Gandcrab的傳播方式多種多樣,包括網站掛馬、偽裝字型更新程式、郵件、漏洞、木馬程式等。此病毒至今已出現多個版本,該家族普遍採用較為複雜的RSA+AES混合加密演算法,檔案加密後幾乎無法解密,最近的幾個版本為了提高加密速度,對檔案加密的演算法開始使用Salsa20演算法,祕鑰被非對稱加密演算法加密,若沒有病毒作者的私鑰,正常方式通常無法解密,給受害者造成了極大的損失。

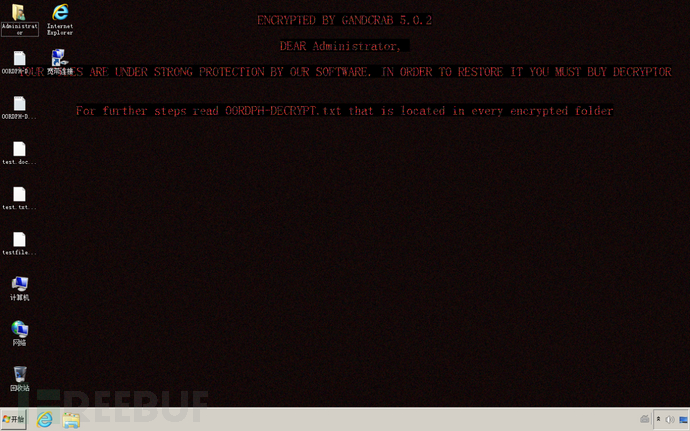

圖:Gandcrab勒索病毒

5. Crysis 家族:加密檔案,刪除系統自帶卷影備份

Crysis勒索病毒家族是比較活躍的勒索家族之一。攻擊者使用弱口令暴力破解受害者機器,很多公司都是同一個密碼,就會導致大量機器中毒。此病毒執行後,加密受害者機器中的檔案,刪除系統自帶的卷影備份,被加密檔案字尾格式通常為“編號+郵箱+字尾”,例如:

id-{編號}.[[email protected]].bip

id-{編號}.[[email protected]].arena

病毒使用AES加密檔案,使用RSA加密金鑰,在沒有攻擊者的RSA私鑰的情況下,無法解密檔案,因此危害較大。

圖:Crysis勒索病毒

6. Cerber 家族:通過垃圾郵件和掛馬網頁傳播

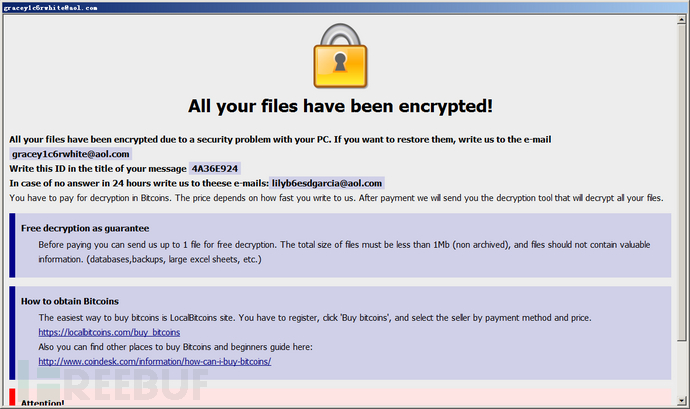

Cerber家族是2016年年初出現的一種勒索軟體。從年初的1.0版本一直更新到4.0版。傳播方式主要是垃圾郵件和EK掛馬,索要贖金為1-2個比特幣。到目前為止加密過後的檔案沒有公開辦法進行解密。

圖:Cerber勒索病毒

7. Locky 家族:早期勒索病毒,持續更新多個版本

Locky家族是2016年流行的勒索軟體之一,和Cerber 的傳播方式類似,主要採用垃圾郵件和EK,勒索贖金0.5-1個比特幣。

圖:Locky勒索病毒

8. Satan 家族:使用多種 web 漏洞和“永恆之藍”漏洞傳播

撒旦Satan勒索病毒執行之後加密受害者計算機檔案並勒索贖金,被加密檔案字尾為.satan。自誕生以來持續對抗查殺,新版本除了使用永恆之藍漏洞攻擊之外,還增加了其它漏洞攻擊。病毒內建了大量的IP列表,中毒後會繼續攻擊他人。此病毒危害巨大,也給不打補丁的使用者敲響了警鐘。幸運的是此病毒使用對稱加密演算法加密,金鑰硬編碼在病毒程式和被加密檔案中,因此可以解密。瑞星最早開發出了針對此病毒的解密工具。

圖:Satan勒索病毒

9. Hc 家族: Python 開發,攻擊門檻低,危害較大

Hc家族勒索病毒使用python編寫,之後使用pyinstaller打包。攻擊者使用弱口令掃描網際網路中機器植入病毒。此病毒的出現使勒索病毒的開發門檻進一步降低,但是危險指數並沒有降低。通常使用RDP弱口令入侵受害機器植入病毒。早期版本使用對稱加密演算法,金鑰硬編碼在病毒檔案中,新版本開始使用命令列傳遞金鑰。

圖:Hc勒索病毒

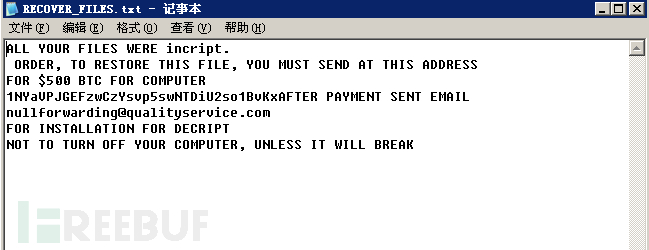

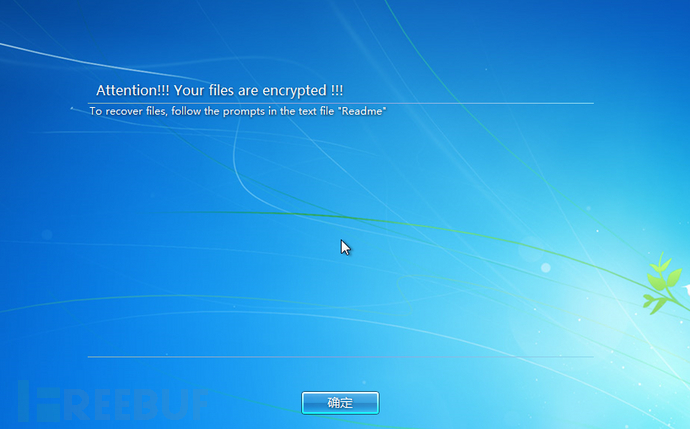

10. LockCrypt 家族:加密檔案,開機提示勒索

LockCrypt病毒執行後會加密受害者系統中的檔案,並修改檔案的名稱格式為:[$FileID]=ID[$UserID].lock。其中$FileID為原始檔名加密base64編碼得到,$UserID 為隨機數生成。重啟後會彈出勒索資訊,要求受害者支付贖金,才可解密檔案。

圖:LockCrypt勒索病毒

四、勒索病毒感染狀況

1. 2018 年 1 至 10 月中國勒索病毒感染現狀

2018年1至10月,瑞星“雲安全”系統共截獲勒索軟體樣本42.82萬個,感染共計344萬次,其中廣東省感染94萬次,位列全國第一,其次為北京市48萬次,浙江省20萬次及上海市18萬次。

圖:2018年1至10月中國勒索病毒感染狀況

2. 2018 年 1 至 10 月勒索病毒各月感染數量

通過對瑞星捕獲的勒索樣本分析發現,一月為勒索病毒高發期,感染共計62萬次,位列第一,其次為三月48萬次,以及6月與7月45萬次。

圖:2018年1至10月勒索病毒各月感染數量

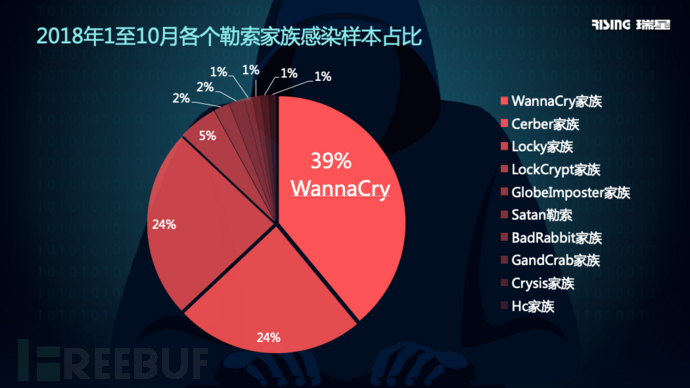

3. 2018 年 1 至 10 月各個勒索家族感染樣本佔比

通過對瑞星捕獲的勒索樣本按家族分析發現,WannaCry家族佔比39%,位列第一,其次為Cerber家族與Locky家族佔比24%。時隔一年,WannaCry勒索病毒依然影響最大,由此可以看出,很多企業網際網路中仍然存在很多未打“永恆之藍”漏洞補丁的機器,導致其危害至今仍在持續。

圖:2018年1至10月各個勒索家族感染樣本佔比

五、全球勒索病毒攻擊事件

1. WannaCry勒索病毒襲擊全球

2017年5月,一款名為WannaCry的勒索病毒席捲全球,包括中國、美國、俄羅斯及歐洲在內的100多個國家,我國部分高校內網、大型企業內網和政府機構專網遭受攻擊較為嚴重。勒索軟體利用的是微軟SMB遠端程式碼執行漏洞CVE-2017-0144,微軟已在2017年3月份釋出了該漏洞補丁。2017年4月黑客組織影子經紀人(The Shadow Brokers)公佈的方程式組織(Equation Group)使用的“EternalBlue”中包含了該漏洞利用程式,而該勒索軟體的攻擊者在借鑑了“EternalBlue”後發起了這次全球性大規模勒索攻擊。

圖:WannaCry勒索病毒

2. Petya勒索病毒借勒索之名襲擊多國

2017年6月,一個名為“Petya(中文音譯彼佳)”的新勒索病毒再度肆虐全球,包括烏克蘭首都國際機場、烏克蘭國家儲蓄銀行、郵局、地鐵、船舶公司、俄羅斯的石油和天然氣巨頭 Rosneft、丹麥的航運巨頭馬士基公司、美國製藥公司默克公司、美國律師事務所DLAPiper、烏克蘭一些商業銀行以及部分私人公司、零售企業和政府系統,甚至是核能工廠都遭到了攻擊。影響的國家有英國、烏克蘭、俄羅斯、印度、荷蘭、西班牙、丹麥等。與WannaCry相比,該病毒會加密NTFS分割槽,覆蓋MBR,阻止機器正常啟動,影響更加嚴重。

圖:Petya勒索病毒襲擊全球

3. 勒索韓國網路託管公司的Erebus 病毒

2017年6月份,韓國網路託管公司Nayana在6月10日遭受網路攻擊,導致旗下153臺Linux 伺服器與3,400個網站感染Erebus勒索軟體。事件發生後,韓國網際網路安全域性、國家安全機構已與警方展開聯合調查,Nayana公司也表示,他們會積極配合,儘快重新獲取伺服器控制權限。在努力無果後,Nayana公司最終還是選擇以支付贖金的方式換取其伺服器的控制權限,向勒索黑客支付價值100萬美元的比特幣,來解密指定的檔案。

4. BadRabbit勒索病毒突襲東歐

2017年10月,新型勒索病毒BadRabbit在東歐爆發,烏克蘭、俄羅斯等企業及基礎設施受災嚴重。該病毒會偽裝成flash_player,誘導使用者下載,當用戶下載後,病毒會加密特定格式檔案,修改MBR,並索要比特幣。BadRabbit可以通過弱口令和漏洞在區域網擴散,成為勒索病毒蠕蟲化的典型代表。

5. 湖北某醫院內網遭到勒索病毒瘋狂攻擊

2018年3月,湖北某醫院內網遭到勒索病毒瘋狂攻擊,導致該醫院大量的自助掛號、繳費、報告查詢列印等裝置無法正常工作。由於這些終端為自助裝置,只提供特定的功能,安全性沒有得到重視,系統中沒有安裝防病毒產品,系統補丁沒有及時更新,同時該醫院中各個科室的網段沒有很好的隔離,導致勒索病毒集中爆發。

6. 國內多地發生GlobeImposter勒索病毒攻擊事件

2018年7月,勒索病毒GlobeImposter眾多變種開始在國內進行傳播,各個變種加密檔案後修改的檔案字尾名也各不相同,其主要是通過垃圾郵件進行傳播。GlobeImposter是目前流行的一類勒索病毒,它會加密磁碟檔案並篡改字尾名為.Techno、.DOC、.CHAK、.FREEMAN、.TRUE等形式。由於其採用高強度非對稱加密方式,受害者在沒有私鑰的情況下無法恢復檔案,如需恢復重要資料只能被迫支付贖金。

六、勒索病毒分析

(一)勒索病毒爆發原因

1.加密手段複雜,解密成本高

勒索軟體都採用成熟的密碼學演算法,使用高強度的對稱和非對稱加密演算法對檔案進行加密。除非在實現上有漏洞或金鑰洩密,不然在沒有私鑰的情況下幾乎沒有可能解密。當受害者資料非常重要又沒有備份的情況下,除了支付贖金沒有什麼別的方法去恢復資料,正是因為這點勒索者能源源不斷的獲取高額收益,推動了勒索軟體的爆發增長。

網際網路上也流傳有一些被勒索軟體加密後的修復軟體,但這些都是利用了勒索軟體實現上的漏洞或私鑰洩露才能夠完成的。如Petya和Cryptxxx家族恢復工具利用了開發者軟體實現上的漏洞,TeslaCrypt和CoinVault家族資料恢復工具是利用了key的洩露來實現的。

2.使用電子貨幣支付贖金,變現快追蹤難

幾乎所有勒索軟體支付贖金的手段都是採用比特幣來進行的。比特幣因為他的一些特點:匿名、變現快、追蹤困難,再加上比特幣名氣大,大眾比較熟知,支付起來困難不是很大而被攻擊者大量使用。可以說比特幣很好的幫助了勒索軟體解決贖金的問題,進一步推動了勒索軟體的繁榮發展。

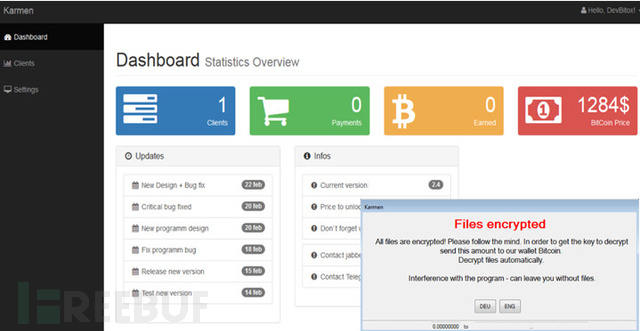

3.Ransomware-as-a-server(勒索服務化)的出現

勒索軟體服務化,開發者提供整套勒索軟體解決方案,從勒索軟體的開發、傳播到贖金收取都提供完整的服務。攻擊者不需要任何知識,只要支付少量的租金就可以開展勒索軟體的非法勾當,這大大降低了勒索軟體的門檻,推動了勒索軟體大規模爆發。

(二)勒索病毒傳播方式

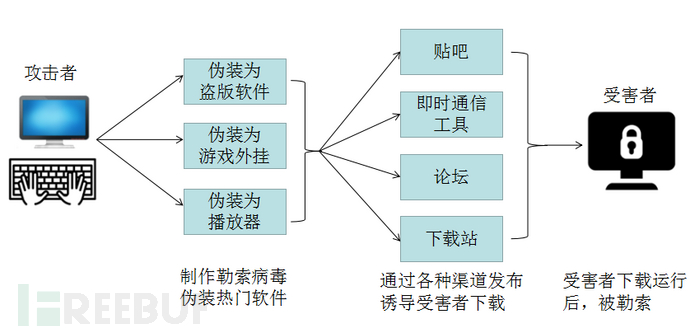

1.針對個人使用者常見的攻擊方式

通過使用者瀏覽網頁下載勒索病毒,攻擊者將病毒偽裝為盜版軟體、外掛軟體、色情播放器等,誘導受害者下載執行病毒,執行後加密受害者機器。此外勒索病毒也會通過釣魚郵件和系統漏洞進行傳播。針對個人使用者的攻擊流程如下圖所示:

圖:攻擊流程

2.針對企業使用者常見的攻擊方式

勒蘇病毒針對企業使用者常見的攻擊方式包括系統漏洞攻擊、遠端訪問弱口令攻擊、釣魚郵件攻擊、web服務漏洞和弱口令攻擊、資料庫漏洞和弱口令攻擊等。其中,釣魚郵件攻擊包括通過漏洞下載執行病毒、通過office機制下載執行病毒、偽裝office、PDF圖示的exe程式等。

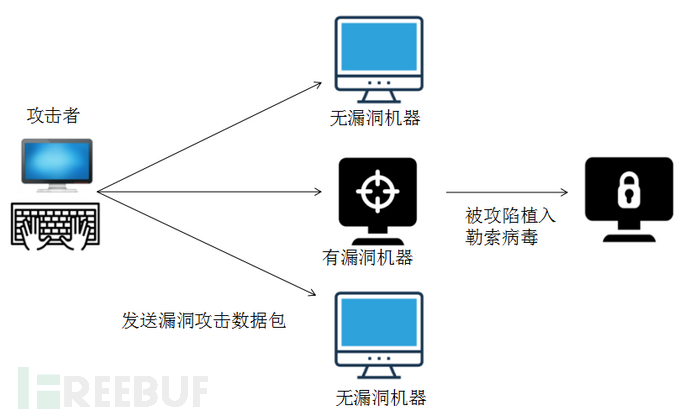

1)系統漏洞攻擊

系統漏洞是指作業系統在邏輯設計上的缺陷或錯誤,不法者通過網路植入木馬、病毒等方式來攻擊或控制整個電腦,竊取電腦中的重要資料和資訊,甚至破壞系統。同個人使用者一樣,企業使用者也會受到系統漏洞攻擊,由於企業區域網中機器眾多,更新補丁費時費力,有時還需要中斷業務,因此企業使用者不太及時更新補丁,給系統造成嚴重的威脅,攻擊者可以通過漏洞植入病毒,並迅速傳播。席捲全球的Wannacry勒索病毒就是利用了永恆之藍漏洞在網路中迅速傳播。

攻擊者利用系統漏洞主要有以下兩種方式,一種是通過系統漏洞掃描網際網路中的機器,傳送漏洞攻擊資料包,入侵機器植入後門,然後上傳執行勒索病毒。

圖:通過系統漏洞掃描網路中的計算機

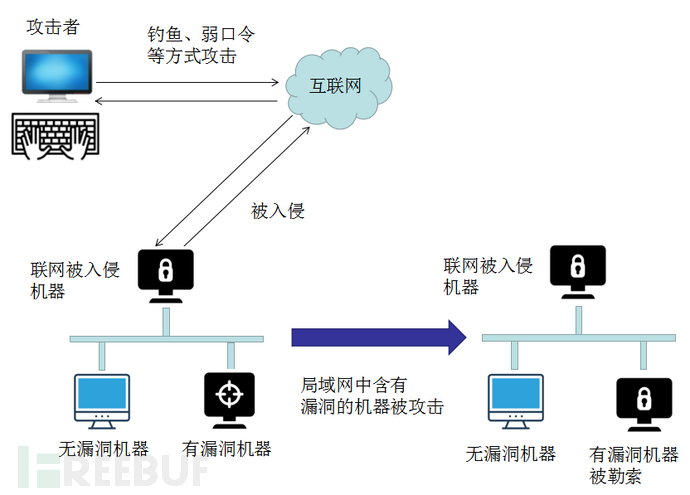

另外一種是通過釣魚郵件、弱口令等其他方式,入侵連線了網際網路的一臺機器,然後再利用漏洞區域網橫向傳播。大部分企業的網路無法做到絕對的隔離,一臺連線了外網的機器被入侵,內網中存在漏洞的機器也將受到影響。

圖:入侵一臺機器後再通過漏洞區域網橫向傳播

網上有大量的漏洞攻擊工具,尤其是武器級別的NSA方程式組織工具的洩露,給網路安全造成了巨大的影響,被廣泛用於傳播勒索病毒、挖礦病毒、木馬等。有攻擊者將這些工具,封裝為圖形化一鍵自動攻擊工具,進一步降低了攻擊的門檻。

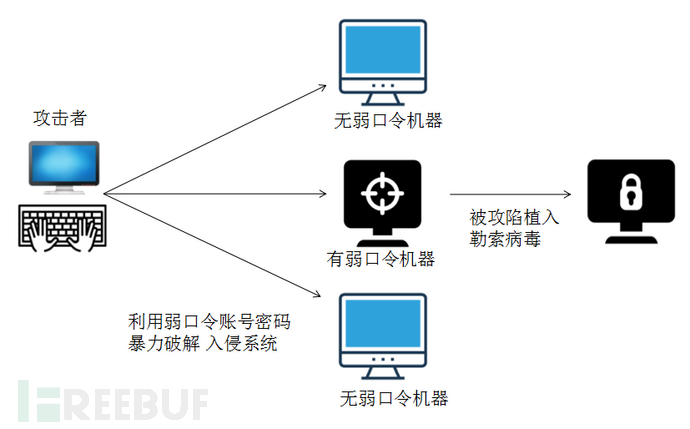

2)遠端訪問弱口令攻擊

由於企業機器很多需要遠端維護,所以很多機器都開啟了遠端訪問功能。如果密碼過於簡單,就會給攻擊者可乘之機。很多使用者存在僥倖心理,總覺得網路上的機器這麼多,自己被攻擊的概率很低,然而事實上,在全世界範圍內,成千上萬的攻擊者不停的使用工具掃描網路中存在弱口令的機器。有的機器由於存在弱口令,被不同的攻擊者攻擊,植入了多種病毒。這個病毒還沒刪除,又中了新病毒,導致機器卡頓,檔案被加密。

通過弱口令攻擊和漏洞攻擊類似,只不過通過弱口令攻擊使用的是暴力破解,嘗試字典中的賬號密碼來掃描網際網路中的裝置。

圖:弱口令掃描網路中的計算機

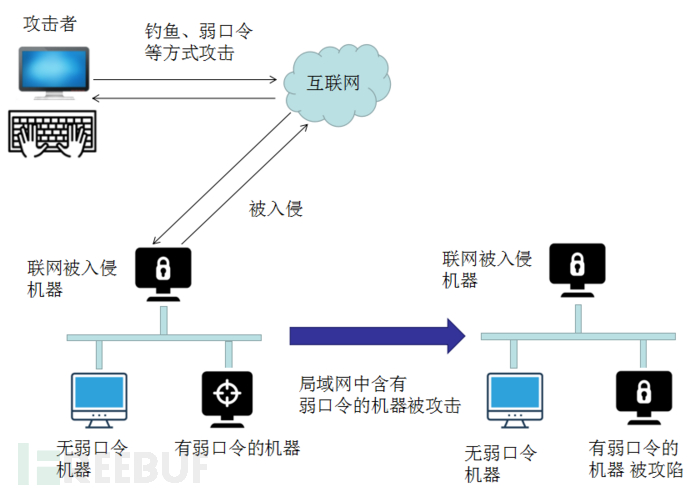

通過弱口令攻擊還有另一種方式,一臺連線外網的機器被入侵,通過弱口令攻擊內網中的機器。

圖:入侵一臺機器再弱口令爆破區域網機器橫向傳播

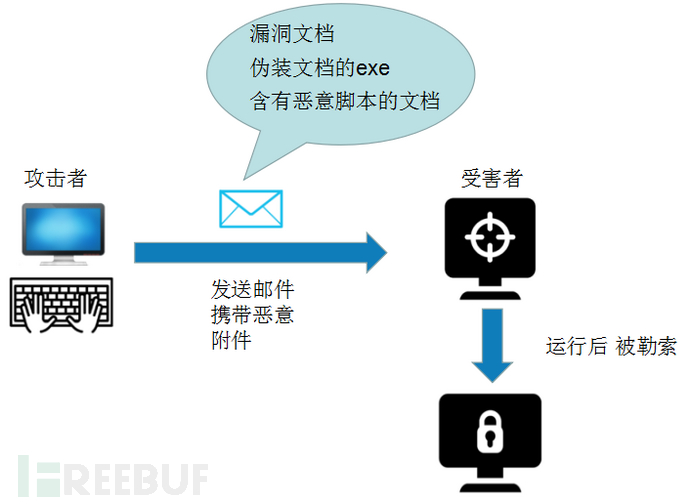

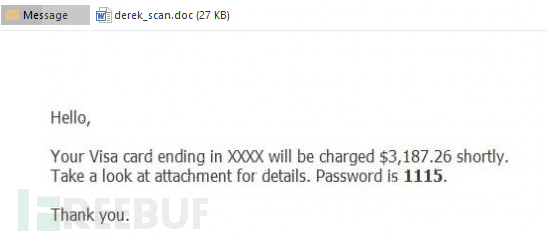

3)釣魚郵件攻擊

企業使用者也會受到釣魚郵件攻擊,相對個人使用者,由於企業使用者使用郵件頻率較高,業務需要不得不開啟很多郵件,而一旦開啟的附件中含有病毒,就會導致企業整個網路遭受攻擊。釣魚郵件攻擊邏輯圖:

圖:釣魚郵件攻擊邏輯

通過釣魚郵件傳播勒索病毒,主要有以下方式:

(a)通過漏洞下載執行病毒

釣魚郵件附件攜帶攻擊者精心構造的,含有漏洞的office文件、PDF文件或者含有瀏覽器漏洞的網址。如果沒有安裝對應辦公軟體補丁、瀏覽器補丁,開啟之後就會觸發漏洞,下載並執行勒索病毒。

此外,網上存在大量Exploit Kit(漏洞攻擊包),漏洞攻擊包裡面集成了各種瀏覽器、Flash和PDF等軟體漏洞程式碼。攻擊者一鍵自動化生成釣魚郵件,簡直是勒索即服務。受害者點選連結或者開啟文件就可以觸發漏洞,下載執行勒索軟體。常見比較著名的EK有Angler、Nuclear、Neutrino和RIG等。其中一款漏洞攻擊包的操作介面如下:

圖:漏洞攻擊包的操作介面

(b)通過office機制下載執行病毒

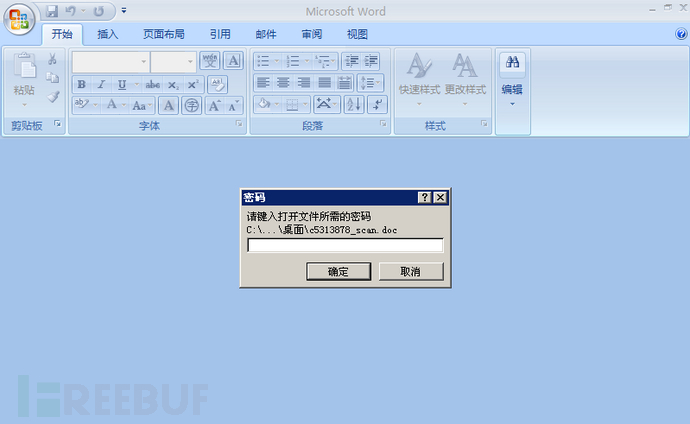

除了漏洞之外,office的一些機制也可以被用來傳播勒索病毒,office巨集指令碼、DDE、OLE等都曾被利用傳播勒索病毒。有的攻擊者為了防止被查殺,傳送郵件時對附件中office文件進行加密,同時在郵件正文中附帶密碼。

圖:釣魚郵件

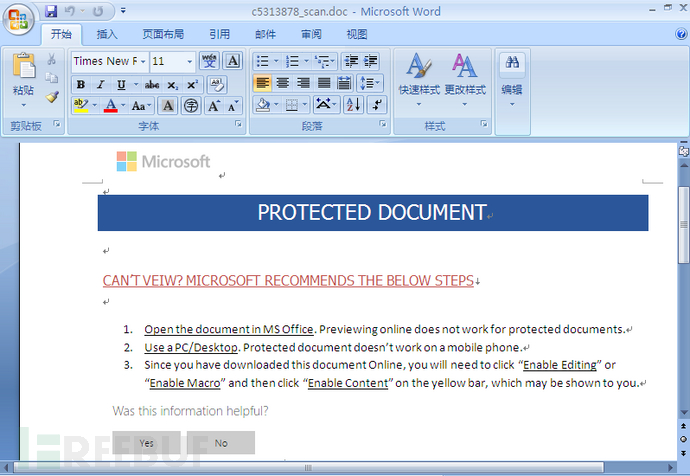

好奇心比較強的使用者會輸入密碼開啟檔案,如果預設開啟巨集指令碼,輸入密碼後病毒就會下載執行。

圖:加密的文件

如果沒有開啟巨集指令碼,檔案內容也會誘導使用者啟用巨集。

圖:誘導啟動巨集

(c)偽裝office、PDF圖示的exe程式

郵件附件攜帶的勒索程式會偽裝為office文件圖示,實際上是exe程式,如果系統預設不顯示副檔名,那就很容易中招。

圖:偽裝圖示

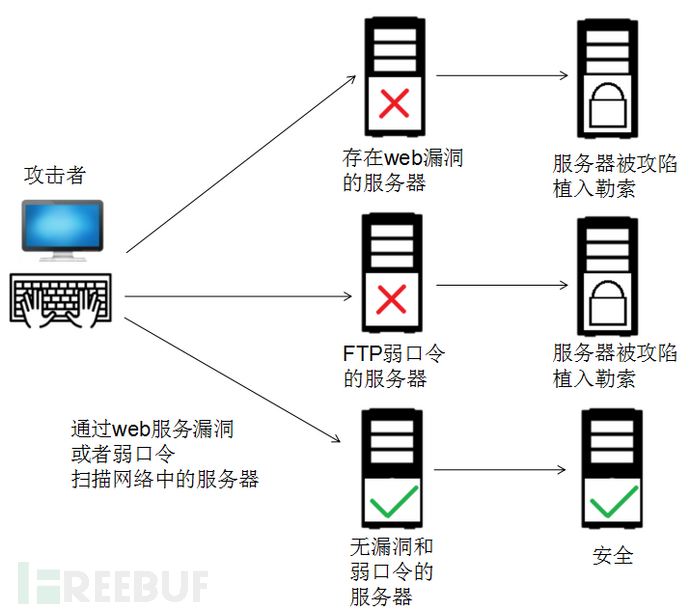

4)web服務漏洞和弱口令攻擊

很多企業伺服器運行了web伺服器軟體,開源web框架,CMS管理系統等,這些程式也經常會出現漏洞。如果不及時修補,攻擊者可以利用漏洞上傳執行勒索病毒。此外如果web服務使用弱口令也會被暴力破解,有些企業甚至一直採用預設密碼從沒有修改過。常見攻擊邏輯如下圖所示:

圖:web服務攻擊邏輯

Apache Struts2是世界上最流行的JavaWeb伺服器框架之一, 2017 年Struts2被曝存在重大安全漏洞S2-045,攻擊者可在受影響伺服器上執行系統命令,進一步可完全控制該伺服器,從而上傳並執行勒索病毒。

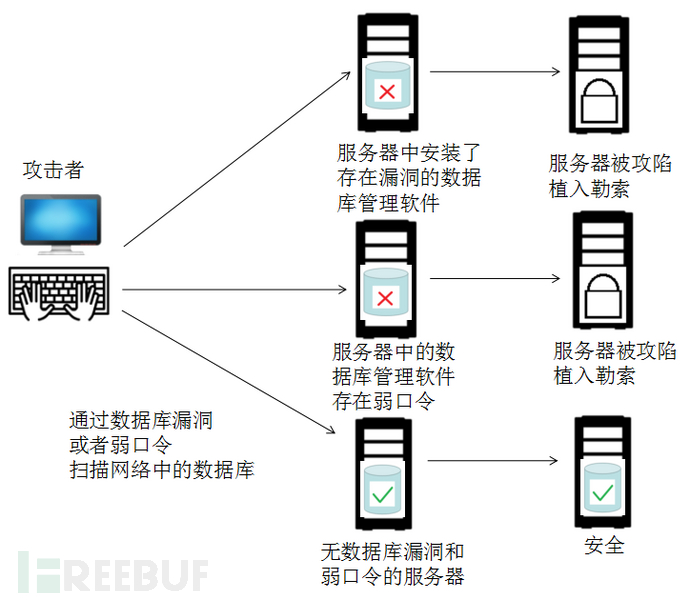

5)資料庫漏洞和弱口令攻擊

資料庫管理軟體也存在漏洞,很多企業多年沒有更新過資料庫軟體,甚至從伺服器搭建以來就沒有更新過資料庫管理軟體,有的是因為疏忽,也有的是因為相容問題,擔心資料丟失。如果不及時更新,會被攻擊者利用漏洞上傳執行勒索病毒。常見攻擊邏輯如下圖:

圖:針對資料庫的攻擊邏輯

(三)勒索病毒趨勢分析

1.利用漏洞和弱口令植入勒索增多

傳統的勒索病毒,一般通過垃圾郵件、釣魚郵件、水坑網站等方式傳播,受害者需要下載執行勒索病毒才會中毒。而通過漏洞和弱口令掃描網際網路中的計算機,直接植入病毒並執行,效率要高很多。GandCrab、Crysis、GlobeImposter 等勒索病毒主要就是通過弱口令傳播,GandCrab內部雖然不含漏洞攻擊的部分,但是有證據表明攻擊者已經開始使用web漏洞植入此病毒,而Satan更是凶狠,不僅使用永恆之藍漏洞攻擊,還包含了web漏洞和資料庫漏洞,包括CVE-2017-10271 WebLogic WLS元件漏洞、CVE-2017-12149JBOOS 反序列化漏洞、tomcat弱口令等,從而增加攻擊成功的概率。因此防禦勒索病毒也從傳統的不下載可疑檔案、不開啟可疑附件,過渡到及時安裝系統和web服務的補丁,不使用弱口令密碼。

2.攻擊者入侵後人工投毒增多

攻擊者通過弱口令或者漏洞,入侵一臺可以訪問網際網路的計算機後,遠端操作這臺機器,攻擊區域網中的其它機器,這些機器雖然沒有連線網際網路,但是和被攻擊的機器相連,因此攻擊者可以通過這臺機器攻擊區域網的其它機器。所以內外網隔離非常重要,否則再堅固的堡壘,一旦從內部遭受到攻擊,就會損失慘重。

攻擊者一旦遠端登陸一臺機器,就會通過工具手工關閉殺軟,植入並執行勒索病毒,並繼續掃描攻擊區域網中的其它機器。此外由於區域網中大量機器使用弱口令和相同密碼,給攻擊者提供了便利,因此及時更新補丁非常重要。

3.勒索病毒持續更新迭代對抗查殺

GandCrab勒索(字尾GDCB、CRAB、GRAB、KRAB)、Satan勒索(字尾Satan、dbger、sicck)、Crysis勒索(字尾arena、bip)、GlobeImposter勒索(字尾reserver、Dragon444)等勒索持續更新,每隔一段時間就會出現一個新變種,有的修改加密演算法,增加了加密速度,有的為了對抗查殺,做了免殺、反除錯、反沙箱,並且字尾也會隨之改變。此外有的勒索病毒新版本開始使用隨機字尾,從而增加受害者查詢所中勒索型別的難度,迫使受害者只能聯絡攻擊者留下的郵箱來進行解密。

4.針對有價值目標發起定向攻擊逐漸增多

相對於廣撒網方式,定向攻擊植入勒索病毒的事件逐漸增多。攻擊者一般會選擇更有勒索價值的目標進行定向攻擊,包括醫院、學校、防護不足的中小企業等,這些企業通常防護不足,資料非常重要,如學生資料、患者醫療資料、公司業務檔案等,一旦此類資料被加密,受害者支付贖金的可能性就會更高,所以攻擊者會有針對性的定向攻擊此類企業。

5.勒索病毒開發門檻進一步降低

一方面由於各種程式語言指令碼都可以被用來編寫勒索軟體,大大降低了勒索軟體的開發門檻,有不少剛接觸計算機的未成年人也開始製作勒索軟體。從近期捕獲的勒索病毒樣本來看,有使用python編寫勒索軟體,偽裝為office文件圖示的。有使用Autoit指令碼編寫勒索軟體,偽裝為windows更新程式的。還有使用易語言編寫勒索軟體,通過設定開機密碼,或者鎖定MBR來勒索的。知名的勒索病毒有PyCrypt勒索、hc勒索、Halloware勒索、Xiaoba勒索等。

另一方面暗網和黑市上存在不少勒索病毒生成器,攻擊者輸入自己的郵箱和勒索資訊,一鍵生成勒索軟體等業務,使不少盜號、DDOS、詐騙等其它犯罪領域的攻擊者,也投入到勒索領域,加劇了勒索病毒的泛濫。

6.勒索軟體在世界範圍內造成的損失逐漸增大

很多公司為了及時恢復資料,平時就會儲存一定量的比特幣等虛擬貨幣,以防被勒索時支付贖金。但是更多的情況是,即使支付贖金,對業務也已經造成了非常大的損失。永恆之藍WannaCry,攻擊世界最大的晶片代工廠“臺積電”,導致臺積電停工三天,損失十幾億元人民幣。Petya勒索病毒造成全球最大的集裝箱航運公司馬士基損失數億美元、全球最大語音識別公司 Nuance 損失超過9,000萬美元,此外受到該勒索病毒攻擊的還有烏克蘭中央銀行、俄羅斯石油巨頭 Rosneft、廣告企業 WPP、律師事務所 DLA Piper等。以上資料還僅僅是冰山一角,還有很多不知名的公司和個人,由於遭受勒索病毒攻擊,造成大量的經濟損失,重要資料丟失。

七、勒索病毒防禦措施

(一)個人使用者的防禦措施

1.瀏覽網頁時提高警惕,不下載可疑檔案,警惕偽裝為瀏覽器更新或者flash更新的病毒。

2.安裝防毒軟體,保持監控開啟,及時升級病毒庫。

3.安裝防勒索軟體,防禦未知勒索病毒。

4.不開啟可疑郵件附件,不點選可疑郵件中的連結。

5.及時更新系統補丁,防止受到漏洞攻擊。

6.備份重要檔案,建議採用本地備份+離線隔離備份+雲端備份。

(二)企業使用者的防禦措施

1.系統漏洞攻擊

防禦措施:

(1)及時更新系統補丁,防止攻擊者通過漏洞入侵系統。

(2)安裝補丁不方便的企業,可安裝網路版安全軟體,對區域網中的機器統一打補丁。

(3)在不影響業務的前提下,將危險性較高的,容易被漏洞利用的埠修改為其它埠號。如139、445埠。如果不使用,可直接關閉高危埠,降低被漏洞攻擊的風險。

2.遠端訪問弱口令攻擊

防禦措施:

(1)使用複雜密碼

(2)更改遠端訪問的預設埠號,改為其它埠號

(3)禁用系統預設遠端訪問,使用其它遠端管理軟體

3.釣魚郵件攻擊

防禦措施:

(1)安裝防毒軟體,保持監控開啟,及時更新病毒庫

(2)如果業務不需要,建議關閉office巨集,powershell指令碼等

(3)開啟顯示副檔名

(4)不開啟可疑的郵件附件

(5)不點選郵件中的可疑連結

4.web服務漏洞和弱口令攻擊

防禦措施:

(1)及時更新web伺服器元件,及時安裝軟體補丁

(2)web服務不要使用弱口令和預設密碼

5.資料庫漏洞和弱口令攻擊

防禦措施:

(1)更改資料庫軟體預設埠

(2)限制遠端訪問資料庫

(3)資料庫管理密碼不要使用弱口令

(4)及時更新資料庫管理軟體補丁

(5)及時備份資料庫

八、瑞星防勒索病毒完整解決方案

通過以上分析,個人使用者和企業使用者都需要提高安全防範意識,採取必要的防禦措施,抵禦勒索軟體等網路安全威脅。

1 .對個人使用者推薦安裝的軟體

(1)個人版安全軟體

瑞星防毒軟體是基於瑞星“雲安全”(Cloud Security)計劃和“主動防禦”技術開發的新一代資訊保安產品,該產品採用了全新的軟體架構和最新引擎,全面優化病毒特徵庫,極大提高了執行效率並降低了資源佔用。軟體新增加了欺詐釣魚保護、惡意訪問保護、登錄檔監控、核心加固等功能。

圖:瑞星防毒軟體

(2)防勒索軟體

瑞星之劍是一款針對未知與已知勒索病毒的防禦工具,可進一步阻止勒索病毒破壞檔案。採用了智慧誘餌、基於機器學習的檔案格式判定規則、智慧勒索程式碼行為監測等技術,可有效阻止已知勒索病毒,有效防禦未知勒索病毒破壞檔案。

圖:瑞星之劍

2 .對於企業使用者推薦部署的軟硬體

(1)各計算機終端裝置部署企業版防毒軟體

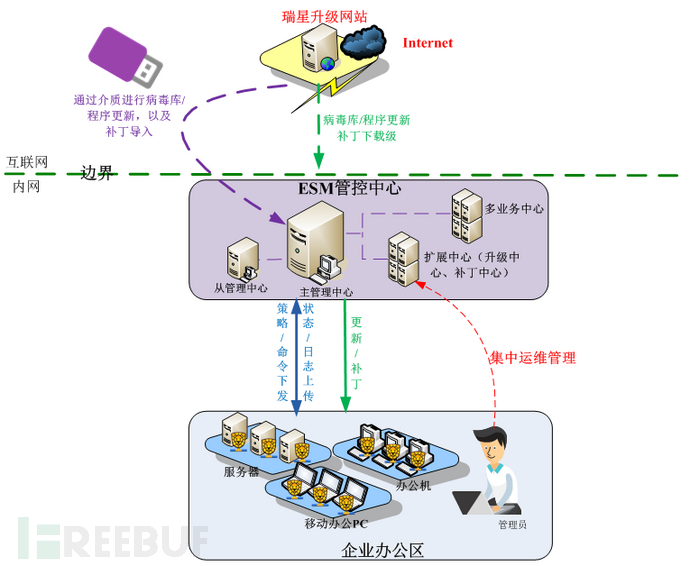

對於規模較大、裝置型別眾多、維護工作繁重的企業,推薦使用網路版防毒軟體統一查殺,統一打補丁。

瑞星ESM(瑞星下一代網路版防毒軟體)集病毒防護、網路防護、桌面管理、終端准入、輿情監控於一體,全網路環境適用,可以實現物理機、虛擬機器、Windows、Linux一體化管理,為企業使用者提供了一整套終端安全解決方案。

該軟體實現了多種防護模式自由設定,ATM機、銀行自助終端機、地鐵閘機、售檢票系統、醫院掛號機等終端裝置按需設定,可對全網終端漏洞進行掃描,自由設定修復策略,終端可同時設定多個補丁中心,多個補丁伺服器支援樹形級聯。

圖:瑞星ESM部署示意

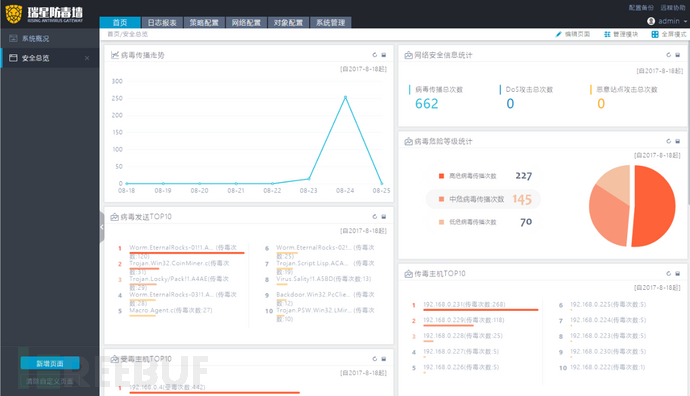

(2)網路入口部署防毒牆

瑞星防毒牆是集病毒掃描、入侵檢測和網路監視功能於一身的網路安全產品。它可在閘道器處對病毒進行初次攔截,配合瑞星病毒庫上億條記錄,可將絕大多數病毒徹底剿滅在企業網路之外,幫助企業將病毒威脅降至最低。

圖:瑞星防毒牆介面

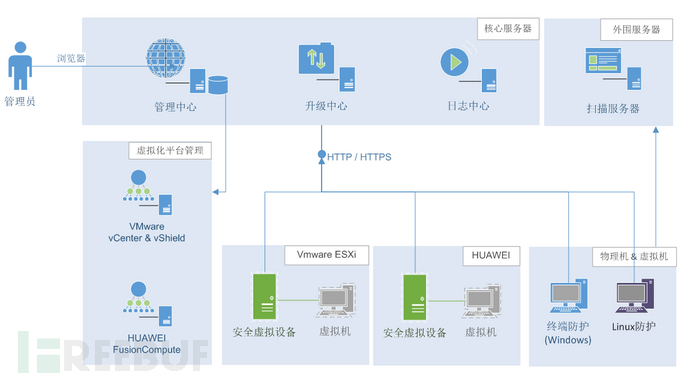

(3)虛擬化裝置部署虛擬化專用版安全軟體

越來越多的企業,開始大範圍應用虛擬化技術,提升物理硬體資源利用率。但隨之而來的問題是,傳統的安全方案無法適應虛擬環境,存在資源佔用過高、資源儲存過於集中、裝置老化、安全終端防護間隙等問題。因此虛擬化裝置部署虛擬化專用版安全軟體,就顯得尤為重要了。

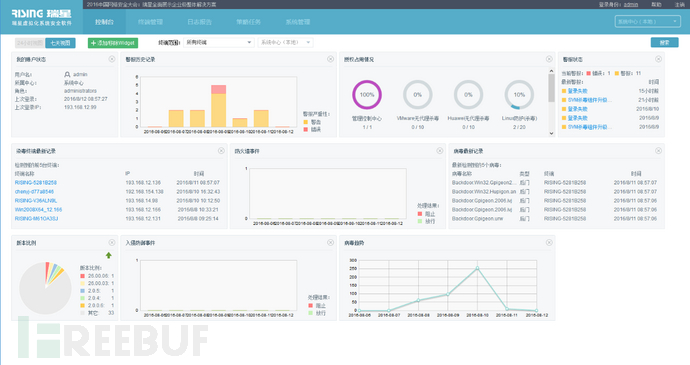

瑞星虛擬化系統安全軟體是瑞星公司推出的國內首家企業級雲安全防護解決方案,支援對虛擬化環境與非虛擬化環境的統一管控,包括VMware vSphere、VMware NSX、HUAWEI FusionSphere、浪潮InCloud Sphere、Windows系統與Linux系統等,可以有效保障企業內部虛擬系統和實體網路環境不受病毒侵擾。

瑞星虛擬化系統安全軟體的完整防護體系由管理中心、升級中心、日誌中心、掃描伺服器、安全虛擬裝置、安全終端Linux防毒和安全防護終端等子系統組成,各個子系統均包括若干不同的模組,除承擔各自的任務外,還與其它子系統通訊,協同工作,共同完成企業內部的安全防護。

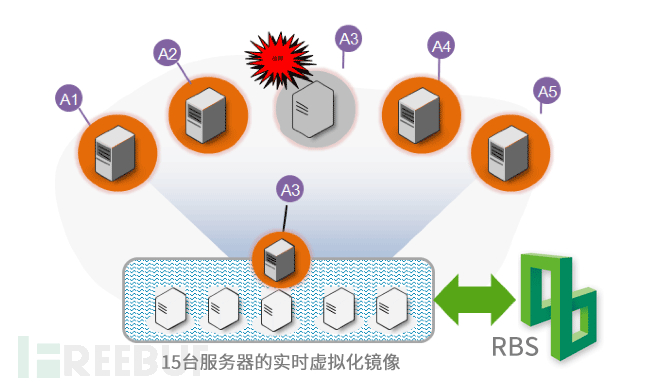

圖:瑞星虛擬化系統安全軟體體系結構

圖:瑞星虛擬化系統安全軟體介面

(4)部署資料備份恢復系統

無論網路防護級別有多高,備份是必不可少的。企業使用者由於業務複雜,資料庫型別眾多,無法手動實時備份,建議使用專業的備份恢復系統實時備份。

瑞星備份恢復系統可作為本地機房針對各種常見伺服器故障的應急系統。一臺安裝了瑞星備份恢復系統的裝置可通過和其他備用伺服器建立“集中應急平臺”實現200-300臺X86伺服器故障應急系統應急切換,幾分鐘完全頂替原機使用,實現系統及資料同步。

伺服器的一體化備份和應急,可支援windows平臺,VMware、Hyper-V等虛擬化平臺以及Oracle、SqlServer、MySql、Sybase、達夢等所有資料庫。