IoT 0 day漏洞啟示

有效的惡意軟體常使用已知或者未知的漏洞來完成其主要功能。本文中介紹McAfee ATR提交的一個漏洞,並介紹一款利用多個相似漏洞的惡意軟體。

McAfee ATR安全研究人員2018年5月21日就向Belkin提交了Belkin WeMo Insight智慧插座中一個重要的遠端程式碼執行漏洞,還提供了PoC和利用程式碼以及demo視訊。廠商迴應稱已經準備好了補丁,會及時修復。但是截止8月21日廠商仍然沒有修復該漏洞。研究人員按計劃公開了該漏洞,目的是促使廠商修復該漏洞、教育安全社群驅動防禦開發、最後使開發者意識到不安全開發的程式碼帶來的影響。CVE-2018-6692漏洞詳情公開近一年,仍然是0 day漏洞。

針對IoT的惡意軟體

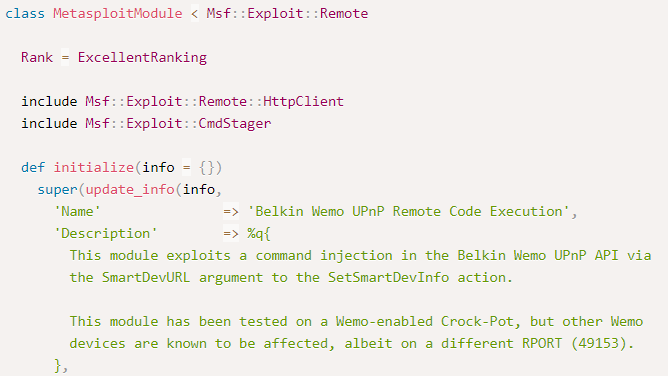

近期,Trend Micro研究人員在部落格中介紹了一款針對IoT的惡意軟體——Bashlite。這款惡意軟體近期新增了許多目標為IOT裝置,尤其是利用Metasploit模組來利用WeMo UPnP協議中的已知漏洞。該漏洞與Belkin 2015年修復的漏洞類似,使用SetSmartDevInfo動作和對應的SmartDevURL引數來利用有漏洞的WeMo裝置。

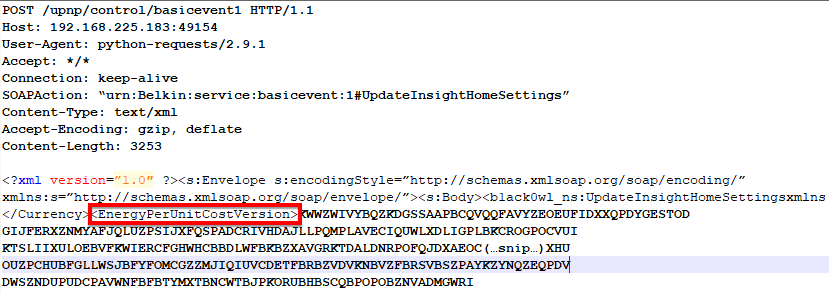

可以確定的是Metasploit模組並不針對McAfee ATR提交的這個漏洞,McAfee ATR提交的漏洞位於<EnergyPerUnitCostVersion> XML域內,而不是libUPnPHndlr.so庫函式中。

Bashlit分析和IOT裝置目標

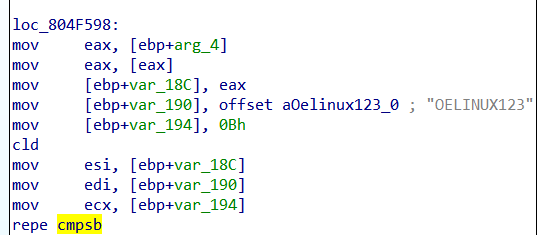

在分析了Bashlit惡意軟體的相關樣本後,研究人員發現在多款IOT裝置中都存在檢查預設憑證和已知漏洞的情況。比如,研究人員就曾經看到一個在oelinux123二進位制檔案中引用密碼的情況。

該IoT裝置是一個Alcatel移動WiFi,該裝置使用了大量的已知或預設密碼。最常用的使用者名稱/密碼的組合是root:oelinux123。研究人員在分析惡意軟體時,使用了上面的步驟來列舉和掃描有漏洞的裝置。

下圖是使用IDA Pro來檢視密碼OELINUX123被用來訪問移動WiFi裝置。

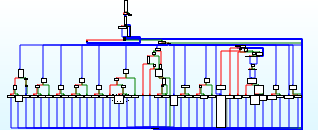

下圖是一個跳轉表,用已知的漏洞和密碼來掃描和識別一系列的裝置和目標。

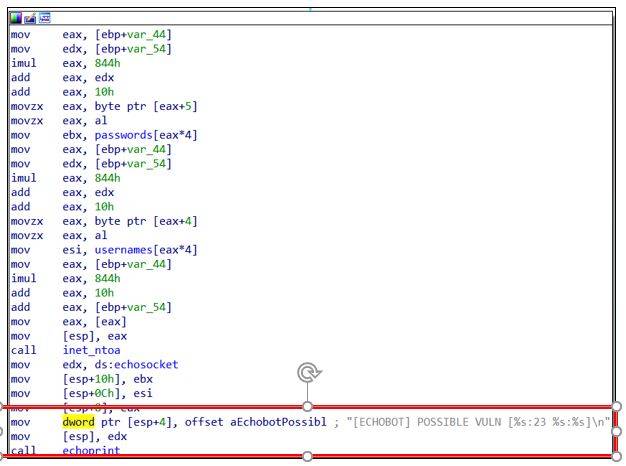

下圖是Echobot掃描器的掃描結果,用來報告模板裝置中存在的可能的漏洞。

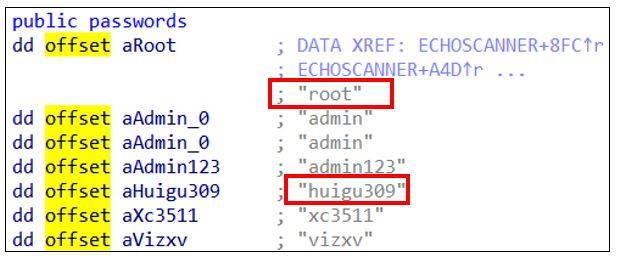

下圖是惡意軟體使用的硬編碼的憑證列表。

其中huigu309與Zhone和Alcatel Lucent路由器相關聯。這兩款路由器的韌體中都有已知的漏洞、後門和硬編碼的憑證。

鑑於通用WeMo Metasploit模組的新增,研究認為Belkin WeMo裝置將會成為惡意軟體的攻擊目標。如果廠商不提供及時、有效的補丁,那麼就增加了惡意軟體武器化漏洞的可能性。

安全建議

因為利用該漏洞需要網路訪問許可權,研究人員建議WeMo Insight這樣的IOT裝置使用強WiFi密碼,使用VLAN和網路隔離來講IoT裝置和其他關鍵裝置隔離。

對廠商、消費者和企業的建議

雖然軟體漏洞無法避免,都是廠商可以及時提供有效的漏洞補丁。對消費者來說,要及時下載和安裝安全更新以及漏洞補丁,對家用網路和裝置使用強密碼策略。企業級使用者也需要警惕,因為一旦家用網路被攻破,那麼網路中的所有裝置可能都處於危險中,其中就包括公司計算機。這也是犯罪分子常用的跨越家庭和企業邊界進行攻擊的方法。